Хеширование bcrypt – это один из наиболее безопасных методов хеширования данных, который используется для защиты паролей и других конфиденциальных информационных данных. Он является адаптивным функционалом, который можно настроить на хранение различных типов данных.

Принцип работы алгоритма хеширования данных bcrypt основывается на комбинации ун

Принцип работы хеширования bcrypt

Соль - это случайно сгенерированная уникальная последовательность символов, которая добавляется к паролю перед хешированием. Она увеличивает сложность атаки методом перебора, поскольку каждый пароль будет иметь уникальную соль.

Механизм итераций заключается в многократном повторении хеширования пароля. Каждая итерация занимает некоторое время, что затрудняет атаки по методу перебора. Количество итераций можно настраивать, чтобы найти баланс между безопасностью и производительностью.

Процесс хеширования bcrypt выглядит следующим образом: сначала соль добавляется к паролю, затем полученное значение хешируется с использованием определенного числа итераций. Результатом является хеш-значение пароля, которое можно хранить или передавать безопасно.

Основное преимущество хеширования bcrypt заключается в его устойчивости к атакам методом перебора и использованию таблиц радужных хешей. Благодаря использованию соли и механизма итераций, даже слабые пароли могут быть надежно защищены от взлома.

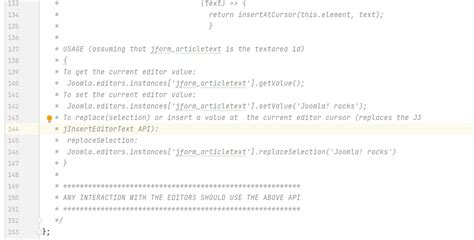

Пример использования хеширования bcrypt:

const bcrypt = require('bcrypt');

const password = 'myPassword';

const saltRounds = 10;

bcrypt.hash(password, saltRounds, (err, hash) => {

if (err) {

console.error(err);

}

console.log('Hashed password:', hash);

});

В этом примере мы используем библиотеку bcrypt для хеширования пароля с помощью 10 итераций. Результатом будет хеш-значение пароля, которое можно сохранить в базе данных или использовать для сравнения при попытке входа в систему.

В сравнении с другими алгоритмами хеширования, bcrypt обеспечивает более высокую степень безопасности и защиты паролей от атак. Он является популярным и рекомендуемым выбором для хеширования паролей в приложениях, которым требуется надежная защита данных.

Описание алгоритма хеширования bcrypt

Алгоритм хеширования bcrypt представляет собой один из самых надежных и безопасных способов хранения паролей и других конфиденциальных данных. Bcrypt отличается от других алгоритмов хеширования тем, что использует соли и множество итераций для обеспечения высокой стойкости к атакам.

Одной из главных особенностей bcrypt является наличие затратной функции с использованием блочного шифра Blowfish. Затратная функция требует большого объема памяти и много вычислительных операций, что затрудняет быстрые атаки перебора паролей. Bcrypt также применяет соль, которая является случайной строкой данных. Соль добавляется к паролю перед хешированием, что предотвращает использование таблиц радужных хешей и делает атаки с использованием предварительных вычислений более сложными.

Для создания хеша bcrypt сначала генерируется случайная соль, после чего применяется хеширование с использованием затратной функции. Результатом является хеш, который можно сохранить в базу данных. При проверке пароля, полученный хеш может быть использован для сравнения с хешем, полученным для введенного пользователем пароля на этапе регистрации или входа.

Безопасность bcrypt обеспечивается его высокой стойкостью к атакам перебора паролей и использованию предварительных вычислений. Благодаря использованию затратной функции и соли, алгоритм значительно замедляет процесс хеширования, что делает атаки с использованием высокопроизводительных устройств или графических карт менее эффективными.

Применение bcrypt рекомендуется в тех случаях, когда требуется максимальная безопасность хранения паролей и других конфиденциальных данных. Однако, важно заметить, что bcrypt может быть требовательным к вычислительным ресурсам и может замедлить работу системы при больших объемах пользовательских данных. Тем не менее, его надежность и стойкость в сочетании с правильным выбором параметров делают его одним из предпочтительных алгоритмов хеширования в современных приложениях и системах.

Как использовать bcrypt для хеширования данных

Для использования bcrypt необходимо иметь доступ к библиотеке, реализующей данный алгоритм. Наиболее популярной и широко используемой является bcrypt-реализация для языка программирования, которым вы работаете.

Процесс хеширования данных с помощью bcrypt состоит из следующих шагов:

Генерация соли: В bcrypt используется соль – случайная строка, которая добавляется к паролю перед хешированием. Соль является уникальной для каждого пользователя и предотвращает использование радужных таблиц и других методов атак на хеш.

Хеширование пароля: С помощью bcrypt пароль и сгенерированная соль хешируются, используя алгоритм, который затрудняет обратное преобразование хеша обратно в исходный пароль.

Пример использования bcrypt для хеширования пароля на языке Python выглядит следующим образом:

import bcrypt

password = "my_password".encode("utf-8") # Конвертируем пароль в байтовый формат

salt = bcrypt.gensalt(rounds=12) # Генерируем соль

hashed_password = bcrypt.hashpw(password, salt) # Хешируем пароль Сравнение bcrypt с другими алгоритмами хеширования данных показывает, что bcrypt обладает следующими преимуществами:

- Сложность атак: bcrypt осложняет атаки посредством добавления соли к паролю и множества итераций хеширования, что делает перебор и подбор значительно более затруднительными.

- Сравнимая производительность: bcrypt является относительно быстрым алгоритмом хеширования, обеспечивая высокий уровень безопасности паролей.

- Поддержка в различных языках программирования: bcrypt реализован для многих популярных языков программирования, что обеспечивает возможность использования алгоритма в различных проектах.

Важно понимать, что хеширование данных с помощью bcrypt является одной из составляющих мер безопасности при работе с паролями пользователей. Дополнительные меры, такие как ограничение количества попыток ввода пароля, хранение хешей в защищенном хранилище и использование SSL-соединения при передаче паролей, также должны использоваться для обеспечения надежности системы.

Примеры применения bcrypt в коде

Вот несколько примеров использования bcrypt для хеширования данных в коде:

Пример 1:

const bcrypt = require('bcrypt');

const password = 'password123';

// Генерация соли и хеширование пароля

bcrypt.genSalt(10, (err, salt) => {

bcrypt.hash(password, salt, (err, hash) => {

if (err) throw err;

console.log(hash);

});

});

// Проверка пароля

const hashedPassword = '$2b$10$K59zBZQtYlk0XTIf2Q4iDOl8MGicfdHpws5YQwjWH3WAhepaAxtFm';

bcrypt.compare(password, hashedPassword, (err, isMatch) => {

if (err) throw err;

console.log(isMatch); // true

});

Пример 2:

const bcrypt = require('bcrypt');

const password = 'password123';

// Хеширование пароля

bcrypt.hash(password, 10, (err, hash) => {

if (err) throw err;

console.log(hash);

});

Пример 3:

const bcrypt = require('bcrypt');

const password = 'password123';

const saltRounds = 10;

// Генерация соли

const salt = bcrypt.genSaltSync(saltRounds);

// Хеширование пароля

const hash = bcrypt.hashSync(password, salt);

console.log(hash);

// Проверка пароля

const isMatch = bcrypt.compareSync(password, hash);

console.log(isMatch); // true

Эти примеры демонстрируют, как использовать bcrypt для генерации соли, хеширования пароля и проверки его соответствия сохраненному хешу.

Каждый пример показывает разные варианты использования bcrypt, в зависимости от используемых библиотек и предпочтений разработчика.

Сравнение bcrypt с другими алгоритмами хеширования

Одним из главных преимуществ bcrypt является его способность медленно хешировать пароль, что делает его устойчивым к атакам с использованием словаря и подбора пароля методом перебора. Bcrypt также имеет встроенную соль, что делает его более безопасным и защищенным от радужной таблицы.

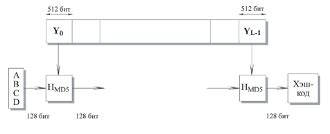

MD5, с другой стороны, является намного более быстрым алгоритмом хеширования, но его использование для хеширования паролей считается небезопасным. MD5 подвержен коллизиям (ситуации, когда два разных входных значения приводят к одному и тому же хешу), и может быть недостаточно безопасен для хранения паролей в системах с высокими требованиями к безопасности.

Алгоритм SHA схож с bcrypt по скорости хеширования, но он имеет более длинный размер хеша (160 или 256 бит), что может привести к проблемам с хранением и сопоставлением больших объемов данных. SHA также подвержен коллизиям, но в целом считается более безопасным, чем MD5.

В итоге, если безопасность является главной целью, bcrypt является наилучшим выбором среди рассмотренных алгоритмов. Если же важна скорость выполнения, то MD5 или SHA могут быть приемлемыми вариантами.

Конечный выбор алгоритма хеширования зависит от конкретной ситуации и требований системы, однако bcrypt остается одним из самых популярных и рекомендуемых алгоритмов для хеширования паролей в настоящее время.

Защита данных с помощью bcrypt в различных приложениях

Bcrypt представляет собой адаптивный алгоритм хеширования, который основан на функциях Blowfish. Он обеспечивает высокую стойкость и защищает пароли от атак типа "подбор пароля" и "словарные атаки". Более того, bcrypt является медленным алгоритмом, что делает его непригодным для атак с использованием суперкомпьютеров и специализированного оборудования.

Преимущества bcrypt явно проявляются в различных типах приложений:

- Социальные сети и мессенджеры: При обработке пользовательских паролей, алгоритм bcrypt защищает данные пользователей от несанкционированного доступа. Это особенно важно в сфере социальных сетей и мессенджеров, где пользователи хранят значительные объемы конфиденциальных данных.

- Финансовые приложения: Bcrypt является особенно полезным в финансовых приложениях, где безопасность данных имеет первостепенное значение. Хранение и обработка паролей пользователей с использованием bcrypt помогает предотвратить утечку финансовых данных и предоставляет высокий уровень защиты для финансовых операций.

- Медицинские приложения: В медицинских приложениях безопасность данных играет критическую роль. Использование bcrypt для хеширования паролей позволяет обеспечить конфиденциальность медицинских записей, предотвращает несанкционированный доступ к личной информации пациентов и снижает риск утечки медицинских данных.

- Платформы электронной коммерции: В электронной коммерции безопасность данных пользователей - это один из основных аспектов доверия пользователей. Использование bcrypt для хеширования паролей помогает защитить данные пользователей в веб-приложениях электронной коммерции, предотвратить незаконные попытки доступа к личным данным и обеспечить безопасные финансовые транзакции.

Результатом использования bcrypt в вышеперечисленных приложениях является повышение уровня безопасности и защиты конфиденциальной информации пользователей. Благодаря своей стойкости и эффективности, bcrypt является одним из наиболее популярных алгоритмов хеширования данных, используемых в различных приложениях для обеспечения безопасности пользовательских данных.

Преимущества использования bcrypt для хеширования паролей

| Преимущество | Описание |

|---|---|

| Противодействие атаке по словарю | Bcrypt использует соль и многократное применение хеширования, что затрудняет проведение атаки по словарю на пароли. Даже при использовании наиболее распространенных паролей, уникальное хеширование bcrypt гарантирует безопасность пользовательских данных. |

| Долгая итерация | Алгоритм bcrypt требует большого количества времени для выполнения одной операции хеширования, что затрудняет проведение атак с использованием графических процессоров и специализированных аппаратных устройств. |

| Автоматическое снижение производительности | С течением времени производительность алгоритма bcrypt медленно снижается, что означает, что даже если вычислительная мощность увеличится, время, необходимое для взлома паролей, останется стабильным. |

| Гарантированная безопасность | Использование bcrypt гарантирует высокий уровень безопасности паролей, даже если база данных будет скомпрометирована. Уникальное хеширование, соль и итерационный процесс делают алгоритм практически неразрушимым. |

В современном мире, где хранение паролей становится все более важным, bcrypt является надежным выбором для обеспечения безопасности пользовательских данных.

Недостатки алгоритма хеширования bcrypt

- Высокая вычислительная нагрузка: bcrypt является медленным алгоритмом хеширования, что может сказываться на производительности системы при работе с большим количеством паролей.

- Потенциальная уязвимость к некоторым атакам: хотя bcrypt считается безопасным, существует возможность использования специализированных аппаратных средств или наиболее современных векторов атак для обхода защиты.

- Большой размер хешированного значения: bcrypt создает длинный хеш-код, что может занимать больше места в базе данных или других хранилищах данных.

- Невозможность изменения параметров хеширования: в bcrypt нет возможности менять количество раундов или другие параметры хеш-функции, что может быть проблематично при изменении требований к безопасности.

Как выбрать подходящую стоимость хеширования в bcrypt

Стоимость хеширования в bcrypt определяет количество раундов, которые алгоритм выполняет для вычисления хеша. Чем выше стоимость, тем медленнее будет проходить процесс хеширования.

Выбор подходящей стоимости хеширования в bcrypt зависит от ресурсов, которые вы готовы выделить на этот процесс. Слишком низкая стоимость может привести к уязвимости, так как атакующий сможет легче взломать пароли, имея доступ к хешированным данным. С другой стороны, слишком высокая стоимость может быть непрактичной, особенно если ваша система обрабатывает большое количество запросов.

Важно найти баланс между безопасностью и производительностью в вашей системе. Рекомендуется провести тестирование с различными значениями стоимости и измерить производительность системы при хешировании и проверке паролей.

Пример:

$2a$12$ONnqgDlxQ4hqUdew.uVhuOB3F60T05pDppvU4Atb5isXOLzRCPj3W

В приведенном выше примере значение "12" указывает на стоимость хеширования. Если вы заметите, что ваша система работает слишком медленно, вы можете попробовать уменьшить это значение. Если вы обнаружите уязвимости, связанные с взломом паролей, увеличьте значение стоимости для обеспечения большей безопасности.

Влияние алгоритма хеширования данных на производительность

Выбор алгоритма хеширования данных может существенно влиять на производительность системы. Чем более сложный и безопасный алгоритм, тем больше вычислительных ресурсов потребуется для выполнения хеш-функции.

Алгоритм хеширования bcrypt является одним из самых медленных методов хеширования данных. Он использует ордер для сортировки символов перед внедрением хеш-функции, что существенно замедляет процесс. Однако, такая высокая степень безопасности компенсирует свою сложность и медленность выполнения.

Если важна максимальная безопасность данных и возможность масштабирования системы, то использование bcrypt может быть предпочтительным выбором. Однако, при работе с большими объемами данных и с ограниченными вычислительными ресурсами, может потребоваться использование более быстрых и менее безопасных алгоритмов хеширования, таких как SHA-256.

Таким образом, при выборе алгоритма хеширования данных необходимо учитывать баланс между безопасностью и производительностью системы. Необходимо оценить уровень безопасности, который требуется для конкретной системы, а также доступные вычислительные ресурсы и объемы данных, с которыми предстоит работать.