В современном цифровом мире безопасность является одним из главных приоритетов. Передача и хранение информации могут быть очень уязвимыми, поэтому разработка надежных методов аутентификации стала жизненно важной задачей. Аутентификаторы являются основным инструментом для проверки подлинности пользователей и предотвращения несанкционированного доступа.

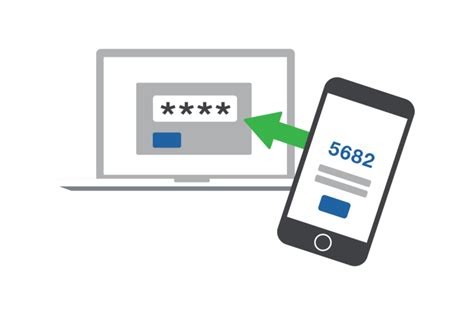

Принцип работы аутентификатора основан на комбинации двух факторов - чего-то, что вы знаете (например, пароль) и чего-то, что вы имеете (например, устройство для одноразовых паролей). Это дополнительно укрепляет безопасность данного метода и предотвращает попытки несанкционированного доступа.

Одним из основных механизмов работы аутентификатора является создание уникальных кодов или токенов, которые связаны с конкретным пользователем. Эти коды генерируются либо на сервере, либо на самом аутентификаторе. Когда пользователь вводит свои учетные данные, аутентификатор проверяет их на соответствие данным в базе данных и генерирует соответствующий код для подтверждения подлинности.

Аутентификаторы могут быть различных типов и форм факторов, таких как пароли, биометрические данные, USB-ключи и множество других. Некоторые аутентификаторы требуют физического взаимодействия с устройством, например, ввод пин-кода на банкомате или отпечатка пальца на смартфоне. Другие аутентификаторы могут быть виртуальными, например, генерация одноразовых паролей через мобильное приложение или отправка кода подтверждения на электронную почту.

Принципы работы аутентификатора

Основные принципы работы аутентификатора включают:

| 1 | Идентификация пользователя | Аутентификатор запрашивает у пользователя идентификационные данные, такие как логин и пароль, чтобы установить его идентичность. |

| 2 | Аутентификация данных | После получения идентификационных данных, аутентификатор проверяет их на правильность и соответствие с заранее установленными данными. |

| 3 | Предоставление доступа | Если идентификационные данные пользователя прошли проверку, аутентификатор предоставляет ему доступ к запрашиваемым ресурсам или услугам. |

| 4 | Защита данных | Аутентификатор обеспечивает сохранность и конфиденциальность идентификационных данных пользователя, чтобы предотвратить несанкционированный доступ. |

Различные механизмы аутентификации могут использоваться для реализации данных принципов, такие как проверка пароля, использование биометрических данных, одноразовые пароли и другие методы.

Надежность и эффективность работы аутентификатора играют важную роль в обеспечении безопасности информации и защите от несанкционированного доступа. Правильная настройка и использование аутентификаторов помогает предотвратить утечки данных и повышает общую безопасность системы.

Идентификация пользователя

В процессе идентификации, пользователь предоставляет аутентификационной системе определенные данные, такие как имя пользователя или электронная почта. Эти данные могут быть получены пользователями при регистрации на сайте или при использовании внешнего авторизационного сервиса.

Процесс идентификации выполняется с помощью уникальных идентификаторов, таких как логины, электронные адреса или другие параметры. Они используются для связывания пользователя с его личными данными или учетной записью.

Важно отметить, что идентификация пользователя должна быть надежной и безопасной. Система должна иметь возможность проверить достоверность предоставляемых данных и идентифицировать пользователя с высокой степенью точности. Использование сильной идентификации, такой как двухфакторная аутентификация, может повысить безопасность системы и защитить данные пользователей от несанкционированного доступа.

Идентификация пользователя является важным шагом в процессе аутентификации и повышении безопасности в сети. Это позволяет системе различать между пользователями и предоставлять им доступ к соответствующим ресурсам и функциям.

Проверка подлинности данных

Для проверки подлинности данных применяются различные методы и механизмы. Одним из самых распространенных является использование криптографических алгоритмов и цифровых подписей. Криптографические алгоритмы позволяют зашифровать данные, что делает их непригодными для использования злоумышленниками, а цифровые подписи гарантируют целостность данных и подтверждают их подлинность.

Проверка подлинности данных также может осуществляться с помощью проверки идентификаторов или паролей. Это может включать в себя проверку учетных записей пользователей, проверку уровня доступа и другие методы аутентификации.

Важно отметить, что проверка подлинности данных обычно происходит в нескольких этапах. Аутентификатор выполняет различные проверки на разных уровнях, чтобы обеспечить максимальную защиту данных.

В результате проверки подлинности данных аутентификатор определяет, являются ли данные подлинными и можно ли им доверять. В случае положительного результата аутентификатор продолжает работу с данными, в противном случае данные могут быть отклонены или дополнительно проверены для исключения возможности подмены или изменения.

Защита от подделки

Для эффективной защиты от подделки аутентификаторы используют различные механизмы. Один из таких механизмов - использование хэш-функций. Хэш-функция преобразует данные пользователя (например, пароль) в уникальную строку фиксированной длины. При аутентификации аутентификатор хеширует введенный пользователем пароль и сравнивает полученный хэш со значением, хранящимся в базе данных. Если хэши совпадают, то это означает, что пароль введен правильно и пользователь аутентифицирован. Такой механизм ers.

Еще одним механизмом защиты от подделки является использование цифровых подписей. Цифровая подпись создается путем применения асимметричного криптографического алгоритма к определенным данным. Подпись является уникальной и позволяет проверить подлинность данных. При аутентификации аутентификатор может проверить цифровую подпись пользователя и убедиться, что данные не были изменены и подлинны.

Также важным аспектом защиты от подделки является использование сильных алгоритмов шифрования. Аутентификаторы могут использовать симметричные алгоритмы (когда один и тот же ключ используется для шифрования и расшифрования) или асимметричные алгоритмы (когда используются разные ключи для шифрования и расшифрования). Использование сильных алгоритмов повышает уровень безопасности и защищает от взлома системы.

В целом, защита от подделки является одним из ключевых принципов работы аутентификаторов. Благодаря использованию механизмов, таких как хэш-функции, цифровые подписи и сильные алгоритмы шифрования, аутентификаторы достигают высокого уровня безопасности и обеспечивают надежную идентификацию пользователей.

Установка сессии и токена

Сессия - это временное хранилище информации о пользователе, которое создается при его аутентификации. Она позволяет отслеживать его действия на сайте и сохранять персональные настройки, предоставляя более удобный и персонализированный опыт использования.

Токен - это уникальная строка, которая выдается пользователю после успешной аутентификации. Он служит для подтверждения права доступа к определенным ресурсам или функционалу. Токен может быть передан в заголовке или через параметры запроса при каждом взаимодействии с сервером.

| Сессия | Токен |

|---|---|

| Создается в процессе аутентификации пользователя | Выдается после успешной аутентификации |

| Хранит информацию о пользователе и его действиях | Подтверждает право доступа к ресурсам или функционалу |

| Применяется для создания персонализированного опыта использования | Передается при каждом запросе к серверу |

Установка сессии и токена является важным шагом в обеспечении безопасности и защиты данных пользователя. Правильная реализация этих механизмов позволяет предотвратить несанкционированный доступ и создает основу для защищенного взаимодействия с аутентифицированными пользователями.

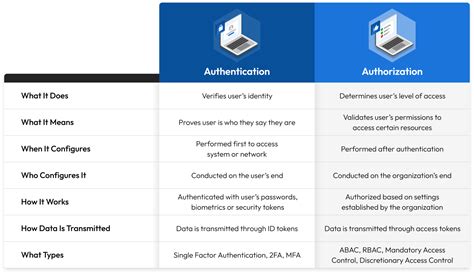

Авторизация и доступ к ресурсам

Авторизация проводится с использованием специальных механизмов. Она основана на проверке прав пользователя и его роли в системе. Зачастую применяются такие принципы, как минимальные привилегии, принадлежность к определенным группам пользователей или установление гибких правил доступа.

Пользователям системы можно назначать различные роли или группы, которые обладают определенными правами доступа. Например, администратор системы имеет полный доступ ко всем функциям и данным, в то время как обычные пользователи могут иметь ограниченные права доступа.

Аутентификатор выполняет контроль доступа, следит за тем, чтобы пользователи не получали доступ к запрещенным ресурсам или функциям. Он проверяет права пользователей на каждом этапе их взаимодействия с системой.

Принципы авторизации:

- Принцип минимальных привилегий – пользователи получают только те права доступа, которые им необходимы для выполнения своей работы. Это помогает уменьшить риск возможных ошибок или злоумышленных действий.

- Принцип неотъемлемости – права доступа не могут быть отозваны у пользователя без уведомления или оснований. Это позволяет поддерживать достаточный уровень гибкости системы и предотвращать возможную утрату данных или проблемы с работой.

- Принцип разграничения прав доступа – пользователи получают разные права доступа в зависимости от их роли и ответственности. Например, некоторые пользователи могут иметь доступ только к чтению информации, а другие – к редактированию или удалению данных.

Аутентификатор обеспечивает надежную авторизацию и управление доступом, что позволяет поддерживать безопасность системы и предотвращать несанкционированный доступ к ресурсам.