SSH-ключи – это способ использования шифрования при подключении к удаленному серверу Linux. Они обеспечивают безопасное и автоматическое подключение без ввода пароля. Создание SSH-ключа в Linux является основным шагом для обеспечения безопасности ваших удаленных подключений.

Для создания SSH-ключа в Linux вам потребуется использовать команду ssh-keygen, которая является стандартной утилитой для генерации и управления SSH-ключами.

Процесс создания SSH-ключа в Linux довольно прост и занимает всего несколько минут. Сначала вам нужно открыть терминал и выполнить команду ssh-keygen. При выполнении этой команды вас попросят указать расположение и имя файла для сохранения ключей. Мы рекомендуем выбрать расположение по умолчанию и оставить имя файла неизменным.

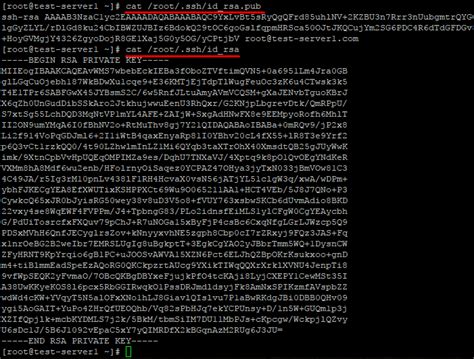

После того, как ключи будут сгенерированы, вам будет предоставлен публичный ключ и приватный ключ. Приватный ключ является важным и необходимо хранить его в безопасном месте. Публичный ключ нужно скопировать на удаленный сервер, с которым вы хотите установить безопасное подключение.

Что такое ssh ключи и зачем они нужны в Linux

SSH-ключи работают по принципу открытого и закрытого ключа. У пользователя есть пара ключей: открытый ключ и закрытый ключ. Открытый ключ распространяется на всех удаленных серверах, к которым пользователь хочет получить доступ, в то время как закрытый ключ хранится только на компьютере пользователя.

Когда пользователь пытается подключиться к удаленному серверу, его открытый ключ сравнивается с тем, что хранится на сервере. Если ключи совпадают, сервер разрешает доступ. Закрытый ключ остается в безопасности у пользователя, и без него злоумышленнику будет практически невозможно получить доступ к удаленному серверу от имени пользователя.

SSH-ключи обеспечивают более надежную защиту, чем использование пароля. Пароли могут быть скомпрометированы или угаданы, в то время как использование ssh ключей устраняет такие риски, предоставляя аутентификацию на основе криптографии.

В Linux ssh ключи широко используются системными администраторами для удаленного управления серверами, а также для безопасной передачи данных между серверами. Они помогают защитить конфиденциальную информацию, упростить автоматическое подключение к удаленным серверам и повысить безопасность при работе в сети.

Подготовка к созданию ssh ключа

Перед тем, как начать создание ssh ключа, необходимо выполнить несколько предварительных шагов.

- Убедитесь, что у вас установлен OpenSSH. Вы можете проверить его наличие, выполнив команду

ssh -Vв терминале. - Если вы не установили OpenSSH, выполните следующие шаги, чтобы установить его на вашей системе Linux:

- Откройте терминал и выполните команду:

sudo apt update. Таким образом, вы обновите список доступных пакетов. - Далее выполните команду:

sudo apt install openssh-client. Таким образом, вы установите клиент OpenSSH. - Наконец, выполните команду:

sudo apt install openssh-server. Таким образом, вы установите сервер OpenSSH.

~/.ssh командой ls ~/.ssh. Если вам будет показан список файлов, включающий id_rsa и id_rsa.pub, это означает, что у вас уже есть ssh ключ.- Запустите терминал и выполните команду:

ssh-keygen -t rsa -b 4096 -C "your_email@example.com". Укажите вашу электронную почту в кавычках. - Вам будет предложено указать расположение и имя файла для сохранения ключа. По умолчанию ключ будет сохранен в директории

~/.sshс именемid_rsa. - При создании ключа вас попросят ввести пароль для защиты ключа. Вы можете указать пароль или оставить поле пустым.

Теперь вы готовы к созданию ssh ключа на вашей системе Linux.

Как создать новый ssh ключ

SSH ключи используются для аутентификации при подключении к удаленным серверам. Они обеспечивают безопасное шифрование и обмен информацией между компьютерами.

Чтобы создать новый ssh ключ в Linux, выполните следующие шаги:

- Откройте терминал на вашем Linux компьютере.

- Введите следующую команду:

| Команда | Описание |

|---|---|

| ssh-keygen -t rsa -b 4096 -C "your_email@example.com" | Генерирует ssh ключ |

Generating public/private rsa key pair.

Enter file in which to save the key (/home/your_username/.ssh/id_rsa):

Нажмите Enter, чтобы принять предложенный путь и имя файла.

Затем введите парольный фразу для вашего ключа. Это защитит ваш ключ от несанкционированного использования. Введите парольную фразу и нажмите Enter.

Your identification has been saved in /home/your_username/.ssh/id_rsa.

Your public key has been saved in /home/your_username/.ssh/id_rsa.pub.

The key fingerprint is:

SHA256:XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX your_email@example.com

The key's randomart image is:

+---[RSA 4096]----+

| .oo... |

| .o .o. |

| ..o o |

| o . . |

| oS .. + |

| o.B. + |

| . Eo. . + |

| o+ ..+ * |

| .o++oo==o. |

+----[SHA256]-----+

Ваш новый ssh ключ был успешно создан!

Вам необходимо сохранить свой публичный ключ (id_rsa.pub) на удаленном сервере, на который вы хотите получить доступ с использованием ssh ключа.

Как добавить ssh ключ на сервер

Укажите путь к вашему публичному ssh ключу на локальном компьютере. Если у вас нет ключа, следуйте инструкции "Как создать ssh ключ в Linux", чтобы сгенерировать его.

- Войдите на удаленный сервер с помощью уже установленного пароля пользователя.

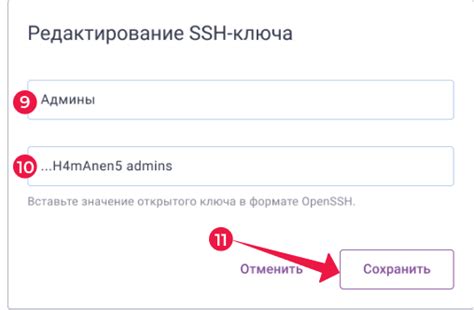

- Откройте файл ~/.ssh/authorized_keys с помощью любого текстового редактора.

- Откройте отдельное окно терминала на локальном компьютере.

- Используйте команду

catдля отображения содержимого публичного ssh ключа на терминале. - Скопируйте отображаемый ssh ключ на вашем локальном компьютере.

- Вставьте скопированный ключ в файл authorized_keys на удаленном сервере.

- Сохраните и закройте файл authorized_keys.

Теперь вы можете использовать этот ssh ключ для безопасного удаленного доступа к серверу по ssh, без необходимости ввода пароля каждый раз при подключении.

Как использовать ssh ключ для авторизации

SSH ключи предоставляют безопасный способ аутентификации пользователя при подключении к удаленному серверу. В этом разделе мы рассмотрим, как использовать ssh ключ для авторизации.

1. Сначала необходимо создать ssh ключ, используя инструкции из предыдущего раздела "Как создать ssh ключ в Linux". У вас должны быть два файла - приватный ключ (id_rsa) и публичный ключ (id_rsa.pub).

2. Загрузите публичный ключ на удаленный сервер. Для этого скопируйте содержимое файла id_rsa.pub и выполните следующую команду:

ssh-copy-id -i ~/.ssh/id_rsa.pub username@remote_host

Замените "username" на ваше имя пользователя на удаленном сервере и "remote_host" на IP-адрес или доменное имя удаленного сервера. Вам будет предложено ввести пароль пользователя на удаленном сервере.

3. После успешной загрузки публичного ключа вам больше не потребуется вводить пароль при подключении к удаленному серверу с использованием этого ssh ключа.

4. Теперь вы можете подключиться к удаленному серверу, используя ваш ssh ключ, следующей командой:

ssh username@remote_host

Вам больше не нужно вводить пароль пользователя при выполнении этой команды.

Примечание: Если вы используете нестандартное имя файла для ssh ключа или предпочитаете другой метод аутентификации, вы можете изменить соответствующие настройки в файле конфигурации SSH (~/.ssh/config).

Безопасность ssh ключей: SSH ключи являются мощным инструментом безопасности и должны быть хранены в безопасном месте. Никогда не делитесь своим приватным ключом с другими людьми или не публикуйте его в открытых источниках.

Теперь вы знаете, как использовать ssh ключ для авторизации при подключении к удаленному серверу.

Примеры использования ssh ключей

| Пример | Описание |

|---|---|

| 1 | Доступ к удаленному серверу без ввода пароля |

| 2 | Автоматизированная передача файлов на удаленный сервер |

| 3 | Управление удаленным сервером через скрипты |

Первый пример демонстрирует возможность подключения к удаленному серверу без необходимости вводить пароль каждый раз. Вместо этого, SSH-клиент использует ключ для аутентификации.

Второй пример показывает, как можно автоматизировать передачу файлов на удаленный сервер с использованием ssh ключей. Вместо многошагового процесса, вам будет достаточно просто скопировать файл используя scp или sftp.

Третий пример демонстрирует возможность управления удаленным сервером с использованием скриптов, которые могут выполнять различные команды или настраивать серверы без необходимости вводить пароль каждый раз.

Все эти примеры показывают полезность и удобство использования ssh ключей при работе с удаленными серверами в Linux. Используйте их для повышения безопасности и эффективности вашей работы!

Как удалить ssh ключ

Чтобы удалить ssh ключ, выполните следующие шаги:

- Откройте терминал на вашем Linux-устройстве.

- Введите команду

cd ~/.ssh. Это поможет перейти в директорию, где хранятся ваши ssh ключи. - Введите команду

ls, чтобы увидеть список файлов в данной директории. Вы найдете файлы с ssh ключами, имеющие расширение .pub для открытого ключа и без расширения для закрытого ключа. - Выберите ключ, который вы хотите удалить, и запомните его имя.

- Введите команду

rm имя_ключа. Здесь имя_ключа – это имя файла с ssh ключом, который вы хотите удалить. - Вам может потребоваться подтверждать удаление файла, если ваша система настроена для этого. Просто следуйте инструкциям на экране и введите свой пароль, если требуется.

После выполнения этих шагов выбранный ssh ключ будет удален с вашего Linux-устройства.

Важно помнить, что удаленный ssh ключ не сможет использоваться для аутентификации или шифрования, поэтому будьте внимательны при удалении ключа и убедитесь, что вы храните копии ключей в надежном месте в случае их последующего использования.