SQL Server – это одна из самых популярных реляционных систем управления базами данных, используемых в современном мире. Одним из основных аспектов работы с SQL Server является безопасность идентификации пользователей.

Принцип работы с идентификацией в SQL Server базируется на принципе аутентификации, который позволяет системе проверить подлинность пользователя, и авторизации, которая определяет разрешения доступа пользователей к объектам базы данных.

Одной из основных проблем безопасности идентификации является угроза несанкционированного доступа к базе данных. Для предотвращения этого риска в SQL Server реализованы различные механизмы безопасности, такие как применение сложных паролей, шифрование данных и установка ограничений на доступ пользователей.

Примечание: безопасность идентификации – это неотъемлемая часть работы с базами данных в SQL Server и требует особого внимания при ее настройке и поддержке.

Внутренний механизм идентификации

В SQL Server идентификация пользователей осуществляется с помощью внутреннего механизма. При создании учетной записи в базе данных, пользователю присваивается уникальный идентификатор (SID), который используется для идентификации пользователя внутри сервера.

Внутренний механизм идентификации SQL Server может использовать различные методы аутентификации, такие как Windows аутентификация, SQL Server аутентификация или аутентификация через приложение. В зависимости от выбранного метода аутентификации, сервер может проверять учетные записи пользователей на подлинность с использованием локальной системы или внешних поставщиков безопасности.

При использовании Windows аутентификации, SQL Server проверяет учетные записи пользователей с помощью информации о доступе, хранящейся на уровне операционной системы. Это позволяет использовать существующие учетные записи Windows для аутентификации пользователей в SQL Server.

SQL Server аутентификация использует отдельные учетные записи, созданные непосредственно в базе данных, для аутентификации пользователей. Этот метод предоставляет большую гибкость в управлении учетными записями и доступом к данным, но требует дополнительной работы при создании и поддержке учетных записей.

Аутентификация через приложение позволяет использовать собственные методы аутентификации приложения для проверки учетных записей пользователей в SQL Server. Этот метод может быть полезен, если требуется связать аутентификацию в SQL Server с внешней системой безопасности или механизмом однократной аутентификации.

Внутренний механизм идентификации SQL Server обеспечивает безопасность доступа к данным и предотвращение несанкционированного доступа пользователей к серверу и базе данных. Он также позволяет гибко настраивать уровни доступа для различных пользователей и групп пользователей, обеспечивая защиту данных на разных уровнях.

Понимание внутреннего механизма идентификации SQL Server позволяет управлять учетными записями пользователей, налагать различные ограничения на доступ к данным и обеспечивать безопасность базы данных. Это важная составляющая безопасности и управления данными в SQL Server.

Внешние механизмы идентификации

В SQL Server предусмотрена возможность использования внешних механизмов для идентификации пользователей. Это позволяет интегрировать систему идентификации SQL Server с другими системами, такими как Active Directory или Azure Active Directory.

Один из таких механизмов - Windows-идентификация. Она позволяет пользователям использовать свои учетные записи Windows для входа в SQL Server. При этом SQL Server выполняет проверку подлинности пользователя на основе сведений, предоставляемых операционной системой Windows.

Еще один механизм - идентификация через Azure Active Directory. Он позволяет использовать облачную идентификацию Azure AD для входа в SQL Server. С помощью этого механизма можно обеспечить единый аутентификационный опыт для различных сервисов, использующих базу данных SQL Server.

Важно отметить, что при использовании внешних механизмов идентификации нужно учитывать дополнительные аспекты безопасности. Например, при использовании Windows-идентификации, нужно обеспечить правильную конфигурацию домена и групп безопасности. При использовании Azure AD-идентификации, нужно также учитывать рекомендации Microsoft по безопасности облачных сервисов.

В целом, внешние механизмы идентификации предоставляют расширенные возможности для управления доступом к базе данных SQL Server и обеспечения безопасности системы. Их использование может быть особенно полезно в организациях, где уже используются другие системы идентификации, такие как Active Directory или Azure Active Directory.

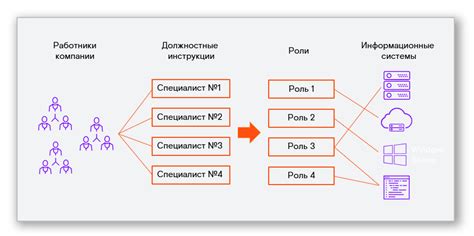

Ролевая модель идентификации

В ролевой модели идентификации в SQL Server существуют два типа ролей: встроенные роли и пользовательские роли.

| Встроенные роли | Описание |

|---|---|

| sysadmin | Эта роль имеет полные права доступа ко всем объектам базы данных и может выполнить любые операции. |

| db_owner | Эта роль имеет полные права доступа к указанной базе данных и может выполнить любые операции в пределах этой базы данных. |

| db_datareader | Эта роль имеет право на чтение данных из указанной базы данных. |

| db_datawriter | Эта роль имеет право на запись данных в указанную базу данных. |

| db_accessadmin | Эта роль имеет право на управление доступом к базе данных. |

Пользовательские роли позволяют создавать собственные роли, которые можно назначать пользователям для определенного уровня доступа. Это позволяет гибко контролировать доступ к данным и функциональности базы данных.

Ролевая модель идентификации является важным аспектом безопасности в SQL Server. Она позволяет контролировать доступ к данным и функциональности базы данных, предотвращает несанкционированный доступ и обеспечивает защиту важной информации.

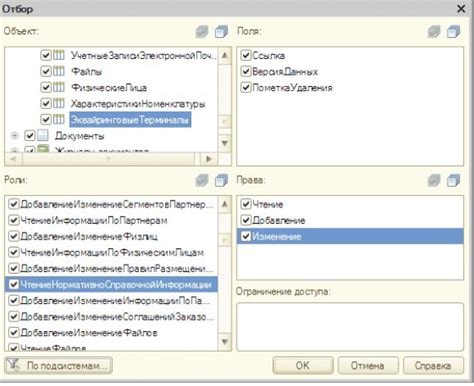

Ограничение доступа к данным

SQL Server предоставляет несколько механизмов для ограничения доступа, включая:

- Роли: Роли в SQL Server позволяют группировать пользователей и предоставлять им определенные привилегии. Это позволяет легко управлять доступом к данным и контролировать права пользователей.

- Разрешения: Разрешения определяют, какие операции могут выполнять пользователи или роли на определенных объектах данных, таких как таблицы, представления или хранимые процедуры.

- Схемы: Схемы могут использоваться для группировки объектов данных и управления доступом к этим объектам. Пользователи могут иметь доступ только к определенным схемам и объектам в них.

Кроме того, SQL Server предлагает возможность создавать секционированные представления, которые ограничивают доступ к определенным строкам или столбцам в таблице. Это может быть полезно, если требуется предоставить доступ пользователю только к части данных.

Важно разобраться в каждом из этих механизмов и выбрать подходящие для конкретной ситуации, чтобы обеспечить безопасность данных и предотвратить несанкционированный доступ.

Аудит доступа идентифицированных пользователей

С помощью аудита можно определить:

- Какие данные были просмотрены или изменены пользователем;

- Когда и как часто пользователь получал доступ к базе данных;

- Какие запросы были выполнены или кем были выполнены;

- Наличие попыток неавторизованного доступа.

Аудит позволяет создать подробную запись о каждом событии, связанном с доступом пользователя. Это полезно для обнаружения и предотвращения злоупотреблений или несанкционированных действий.

Для настройки аудита доступа в SQL Server можно использовать следующие инструменты:

- Системные журналы или системы мониторинга, встроенные в SQL Server;

- Конкретные события аудита можно настроить с помощью механизма SQL Server Audit;

- События аудита можно перенаправить в журналы Windows Event Log и просматривать через стандартные инструменты.

Важно отметить, что настройка аудита должна быть произведена с учетом требований безопасности и политик организации. Использование аудита доступа идентифицированных пользователей помогает обеспечить ответственность и надежность системы управления базами данных.

Защита системы аутентификации идентификации

В SQL Server есть несколько принципов и механизмов, призванных обеспечить безопасность системы аутентификации идентификации:

- Контроль доступа к данным: SQL Server предоставляет гибкие механизмы для определения прав доступа к базе данных. Администраторы могут управлять пользователями, группами пользователей и ролями, устанавливать различные уровни доступа и ограничивать возможности пользователей.

- Аутентификация: SQL Server поддерживает разные методы аутентификации, такие как аутентификация Windows, аутентификация SQL Server и аутентификация с использованием сертификатов. Каждый метод имеет свои особенности и может быть выбран в зависимости от требований безопасности.

- Шифрование: SQL Server поддерживает шифрование данных в пути и в покое, чтобы защитить данные от несанкционированного доступа. Шифрование обеспечивает конфиденциальность и целостность данных, что делает их непригодными для чтения или изменения без правильного ключа.

- Аудит: SQL Server позволяет вести аудит действий пользователей на сервере. Администраторы могут настраивать аудиторскую политику для отслеживания изменений в базе данных и выявления подозрительных или несанкционированных действий.

Все эти принципы взаимодействуют и дополняют друг друга, обеспечивая надежную защиту системы аутентификации идентификации в SQL Server. Наличие многоуровневой системы безопасности позволяет эффективно управлять доступом к данным и минимизировать риск возникновения угроз безопасности.

Правила безопасности при работе с идентификацией

1. Установите сложные пароли

Одним из первых шагов безопасности является установка сложного пароля для аккаунта администратора SQL Server. Пароль должен быть достаточно длинным и содержать комбинацию букв (в верхнем и нижнем регистре), цифр и специальных символов.

2. Ограничьте доступ

Регулируйте доступ к базе данных, предоставляя минимально необходимые права для выполнения задач пользователей. Используйте принципы привилегированных учетных записей и отказа от привилегий.

3. Установите автоматическое блокирование

Настройте параметры блокирования, чтобы система автоматически блокировала учетные записи после определенного числа неудачных попыток входа. Это поможет защитить базу данных от атак на основе перебора паролей.

4. Шифруйте данные

Шифруйте конфиденциальные данные, такие как пароли или критические информация в базе данных. Используйте методы шифрования сильных алгоритмов для защиты данных от несанкционированного доступа.

5. Обновляйте систему

Регулярно обновляйте SQL Server и устанавливайте патчи безопасности, чтобы закрывать известные уязвимости. Это поможет предотвратить взлом системы через уязвимости, которые могут быть использованы злоумышленниками.

6. Мониторинг и журналирование

Ведите мониторинг активности базы данных и журналируйте все необычные события. Это поможет в быстром обнаружении и реагировании на потенциальные угрозы безопасности.

Следуя этим правилам безопасности, вы сможете обеспечить надежную защиту базы данных и идентификации в SQL Server.