JSON Web Token (JWT) – это стандарт для создания токенов доступа, используемых для аутентификации и авторизации веб-приложений. Этот токен состоит из трех частей: заголовка, полезной нагрузки и подписи. Использование JWT токена в веб-разработке становится все более популярным благодаря его простоте, безопасности и универсальности.

Одним из ключевых преимуществ JWT токена является возможность передачи и хранения информации о пользователе. Полезная нагрузка токена содержит все необходимые данные, такие как идентификатор пользователя, его роли и прочие атрибуты. Это значительно упрощает реализацию механизмов аутентификации и авторизации, так как не требуется постоянное обращение к базе данных или другому источнику информации для проверки прав доступа пользователя.

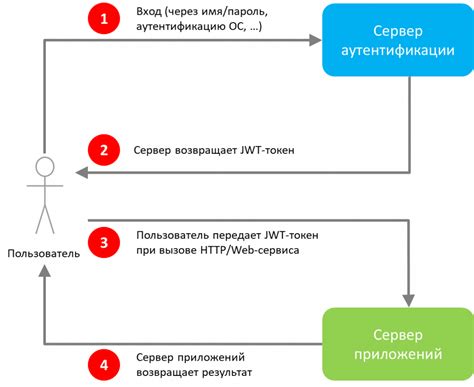

JWT токен дает возможность установить доверительные отношения между клиентом и сервером. При успешной аутентификации сервер генерирует JWT токен и возвращает его клиенту. Клиент сохраняет этот токен и отправляет его вместе с каждым запросом. Сервер проверяет подпись токена и если она верна, то считает пользователя аутентифицированным и выполняет требуемые операции. Этот механизм защиты позволяет предотвратить атаки вроде подделки пользовательского токена или злоупотребления правами доступа.

JWT токены: типы и принцип работы

Типы JWT токенов

Существует два основных типа JWT токенов:

- Access токены - используются для авторизации пользователя и предоставления доступа к определенным ресурсам. Они имеют ограниченное время жизни и часто содержат информацию о роли пользователя.

- Refresh токены - используются для обновления Access токенов, когда они истекают. Refresh токены имеют более длительное время жизни и хранятся в безопасном месте, например, на сервере.

Принцип работы JWT токенов

Принцип работы JWT токенов заключается в следующем:

- Пользователь вводит свои учетные данные (например, логин и пароль) на клиентской стороне.

- Сервер проверяет правильность введенных данных и, при успешной аутентификации, создает JWT токен.

- JWT токен отправляется обратно клиенту и хранится там, например, в local storage или cookie.

- При каждом запросе к защищенным ресурсам, клиент должен предоставить JWT токен в заголовке запроса или в качестве параметра.

- Сервер проверяет подпись токена, раскодирует его и извлекает информацию о пользователе и его правах.

- Если токен действителен и содержит необходимые данные, сервер выполняет запрос и возвращает нужную информацию клиенту.

JWT токены являются безопасными и эффективными способом авторизации и аутентификации в web-приложениях. Они позволяют передавать информацию, сохраняя ее целостность и предотвращая подделку. Изучение принципа работы и типов JWT токенов поможет разработчикам создавать более защищенные и функциональные веб-приложения.

Зачем нужны JWT токены и как они используются в web-приложениях

Основная задача JWT токенов – подтверждение подлинности пользователя. При успешной аутентификации, приложение генерирует JWT токен, который содержит информацию о конкретном пользователе. Токен может содержать различные поля, такие как идентификатор пользователя, роль, срок действия и прочее.

JWT токены имеют несколько преимуществ:

- Безопасность: JWT токены могут быть зашифрованы для предотвращения подделки или изменения данных. Это позволяет обеспечить безопасную связь между клиентом и сервером.

- Переносимость: JWT токены хранятся в клиентском приложении (обычно в cookie или localStorage) и могут быть переданы через заголовок авторизации в каждом запросе к серверу. Таким образом, JWT токены позволяют пользователям передвигаться между разными веб-приложениями или микросервисами без повторной аутентификации.

- Масштабируемость: JWT токены содержат всю необходимую информацию о пользователе, что позволяет избежать множества запросов к базе данных для проверки прав доступа или получения дополнительной информации о пользователе.

В web-приложении JWT токены могут использоваться для различных целей:

- Аутентификация: JWT токен может быть использован для проверки подлинности пользователя при каждом запросе к серверу. Приложение может проверить подпись токена и получить информацию о текущем пользователе.

- Авторизация: JWT токены могут содержать информацию о роли пользователя или разрешениях, которые позволяют определять доступ к определенным ресурсам или функциональности.

- Обмен данными: JWT токены могут использоваться для безопасной передачи данных между различными компонентами приложения или микросервисами.

В целом, JWT токены предоставляют эффективный и безопасный способ управления аутентификацией и авторизацией в web-приложениях, упрощая разработку и повышая безопасность системы.

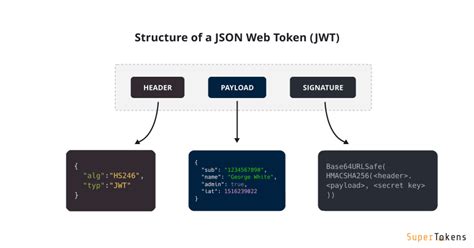

Основные компоненты JWT токена: заголовок, полезная нагрузка, подпись

Заголовок (Header) содержит информацию о типе токена и используемом алгоритме подписи. Обычно заголовок представлен в формате JSON и содержит два поля: "typ" и "alg". Поле "typ" указывает тип токена (чаще всего это "JWT"), а поле "alg" указывает алгоритм подписи, используемый для создания подписи токена.

Полезная нагрузка (Payload) содержит информацию, которая передается в токене. Полезная нагрузка также представлена в формате JSON и может содержать любые данные, которые нужно передать в зашифрованном виде. Например, полезная нагрузка может содержать идентификатор пользователя, его роли, срок действия токена и другую вспомогательную информацию.

Подпись (Signature) используется для проверки целостности токена. Подпись создается путем применения алгоритма подписи (указанного в заголовке) к кодированным значениям заголовка и полезной нагрузки. Использование подписи позволяет проверить, не были ли изменены данные в токене после его создания. Подпись обычно представлена в виде хэш-значения.

| Компонент | Описание |

|---|---|

| Заголовок | Содержит информацию о типе токена и используемом алгоритме подписи |

| Полезная нагрузка | Содержит передаваемую информацию в токене, например, идентификатор пользователя и его роли |

| Подпись | Создается для проверки целостности токена и представляет собой хэш-значение |

Вместе, заголовок, полезная нагрузка и подпись образуют JWT токен, который может передаваться между клиентом и сервером, а также использоваться для проверки аутентификации и авторизации пользователя в web-приложении. Эти компоненты играют важную роль в обеспечении безопасности и целостности данных при использовании JWT токенов.

Виды атак на JWT токены и способы защиты

1. Атаки перебором

Атаки перебором предполагают попытки злоумышленников угадать секретный ключ, используемый для подписи токена. Чем сложнее секретный ключ, тем меньше вероятность успешной атаки.

2. Атаки подделкой

Атаки подделкой возникают, когда злоумышленник пытается создать свой собственный JWT токен, используя секретный ключ. Чтобы предотвратить такие атаки, рекомендуется использовать алгоритмы подписи, которые сложно подделать или изменить.

3. Атаки перехвата

Атаки перехвата происходят, когда злоумышленник перехватывает JWT токен, переданный по открытому каналу связи. Чтобы предотвратить такие атаки, рекомендуется использовать защищенное соединение с помощью протокола HTTPS.

4. Атаки повторного использования

Атаки повторного использования происходят, когда злоумышленник перехватывает и повторно использует JWT токен после его истечения срока действия. Чтобы предотвратить такие атаки, рекомендуется использовать краткосрочные токены и периодически обновлять их.

5. Атаки обратного проектирования

Атаки обратного проектирования возникают, когда злоумышленник пытается извлечь секретный ключ из заданного JWT токена. Чтобы предотвратить такие атаки, рекомендуется использовать алгоритмы подписи с высокой стойкостью, и хранить секретный ключ в надежном месте.

6. Атаки хранения токена

Атаки хранения токена возникают, когда злоумышленник получает несанкционированный доступ к хранилищу токенов и затем может использовать эти токены для получения доступа к ресурсам. Чтобы предотвратить такие атаки, рекомендуется хранить токены в защищенном хранилище и шифровать их при необходимости.

Для обеспечения безопасности JWT токенов рекомендуется следовать основным принципам безопасности: использовать надежные алгоритмы подписи, защищать секретный ключ, использовать защищенное соединение, использовать краткосрочные токены, периодически обновлять токены, хранить токены в безопасном хранилище и использовать шифрование по необходимости.

Перечисление основных видов атак на JWT токены

1. Атака перехвата токенов (Token Hijacking): Злоумышленник может перехватить токен, переданный между клиентом и сервером. Это может произойти путем прослушивания сетевого трафика или использования вредоносного программного обеспечения.

2. Атака подбора (Brute Force): Злоумышленник может попытаться перебрать все возможные значения секретного ключа, используемого для подписи токена, с целью обнаружить подходящий ключ и подделать токен для доступа к защищенным ресурсам.

3. Атака повторного использования (Token Replay): Злоумышленник может сохранить перехваченный токен и повторно использовать его в будущем для получения несанкционированного доступа. Это может произойти, если токены не имеют ограниченного срока действия или если сервер не проверяет уникальность идентификатора токена при его использовании.

4. Атака подделки токена (Token Forgery): Злоумышленник может попытаться создать свой собственный токен, подписав его с помощью своего секретного ключа. Если сервер недостаточно проверяет подпись токена, злоумышленник сможет получить доступ к защищенным ресурсам.

5. Атака изменения токена (Token Tampering): Злоумышленник может попытаться изменить содержимое токена, например, изменить роль пользователя или добавить новые права доступа. Если сервер не проверяет целостность токена, это может привести к нарушению безопасности.

Для предотвращения этих атак необходимо применять соответствующие меры безопасности, такие как шифрование трафика, использование сильных секретных ключей и правильная проверка токенов сервером.

Какие методы защиты от атак на JWT токены существуют

Для обеспечения безопасности веб-приложений, использующих JWT токены, существуют несколько методов защиты от атак:

| Метод | Описание |

|---|---|

| Проверка подписи | JWT токен содержит цифровую подпись, которая гарантирует его подлинность. При проверке токена сервер должен убедиться в соответствии подписи с секретным ключом, хранящимся на сервере. Таким образом, атакующему будет сложно подделать токен или изменить его содержимое без знания секретного ключа. |

| Ограничение срока жизни | JWT токен имеет определенный срок действия (например, 1 час). После истечения срока токен становится недействительным. Таким образом, даже если атакующему удастся получить токен, он не сможет им воспользоваться после истечения времени его действия. |

| Использование HTTPS | Для передачи JWT токена между клиентом и сервером рекомендуется использовать HTTPS протокол, который обеспечивает шифрование данных. Это защищает токен от перехвата и чтения третьими лицами. |

| Использование аудита | Для обнаружения и пресечения атак на JWT токены полезно вести аудит активности пользователей, связанной с авторизацией и использованием токенов. Это позволяет выявить подозрительные действия и применить соответствующие меры безопасности. |

Применение этих методов в сочетании позволяет обеспечить надежную защиту JWT токенов от возможных атак и обеспечить безопасность веб-приложений.

Роль JWT токенов в аутентификации и авторизации

Работа с JWT основывается на принципе передачи информации в зашифрованном виде между клиентом и сервером. При успешной аутентификации, сервер создает JWT токен и передает его клиенту. Клиент в свою очередь сохраняет токен и при необходимости отправляет его в каждом запросе в заголовке авторизации.

JWT токен состоит из трех частей: заголовка, полезной нагрузки и подписи. Заголовок содержит информацию о типе токена и используемом алгоритме шифрования. Полезная нагрузка содержит данные о пользователе, такие как идентификатор, роль и срок действия токена. Подпись представляет собой хэш-значение, расчитанное на основе заголовка, полезной нагрузки и секретного ключа сервера.

Роль JWT токенов в аутентификации и авторизации заключается в следующем:

- Безопасность. Использование JWT токенов позволяет избежать хранения токенов на сервере и уберечь пользователей от возможности кражи их данных. Все необходимые данные хранятся в самом токене, который клиент отправляет при каждом запросе.

- Масштабируемость. JWT токены позволяют легко масштабировать web-приложение, поскольку информация о состоянии сессии хранится на клиенте. Сервер не нуждается в дополнительных ресурсах для хранения состояния сессии каждого пользователя.

- Гибкость. JWT токены позволяют передавать дополнительную информацию о пользователе в полезной нагрузке. Это позволяет реализовать гибкую систему авторизации, учитывая различные роли и разрешения каждого пользователя.

- Простота. JWT токены являются простым и легким в использовании механизмом. Они не требуют дополнительных внешних зависимостей и легко расширяются для учета специфических требований каждого приложения.

В целом, использование JWT токенов в web-приложениях обеспечивает безопасность и гибкость в управлении доступом пользователя. Они предлагают эффективный и надежный механизм аутентификации и авторизации пользователей, позволяющий создавать безопасные и масштабируемые приложения.

Почему JWT токены выбирают для безопасности аутентификации и авторизации

Одним из главных преимуществ JWT токенов является их самодостаточность. То есть, все необходимые данные для проверки подлинности токена содержатся непосредственно в самом токене. В нем хранится информация о пользователе, его правах доступа и сроке действия токена. Благодаря этому, серверу не требуется постоянно обращаться к базе данных или кэшу для проверки токена, что значительно снижает нагрузку на сервер.

Еще одно преимущество JWT токенов - это возможность передачи данных в зашифрованном виде. Токены могут быть подписаны с использованием секретного ключа, который известен только серверу. Таким образом, возможность подделки токена полностью исключается. Это обеспечивает безопасность передаваемых данных и защищает приложение от поддельных запросов.

JWT токены также обладают высокой степенью гибкости. В них можно записывать любые данные, которые могут пригодиться приложению, например, информацию о языке пользователя, его ролях или других настройках. Благодаря этому, JWT токены могут эффективно использоваться в многофункциональных системах с различными модулями и уровнями доступа.

Еще одним важным преимуществом JWT токенов является их поддержка распределенных систем и микросервисной архитектуры. Токены могут передаваться между различными сервисами или даже между различными серверами. Это обеспечивает целостность сеанса, позволяя пользователям сохранять свою аутентификацию при переходе между различными частями приложения.

Преимущества использования JWT токенов в web-приложениях

Использование JWT токенов имеет несколько преимуществ:

- Простота и удобство: JWT токены компактны и легко передаются по сети. Они могут быть реализованы на разных языках программирования и легко взаимодействуют с различными системами.

- Безопасность: JWT токены могут быть защищены с использованием алгоритмов шифрования, что обеспечивает их надежность и защиту от подделки. Также, JWT токены содержат только необходимую информацию, что снижает риск утечки конфиденциальных данных.

- Масштабируемость: JWT токены подходят для распределенных систем, так как могут быть проверены без необходимости доступа к централизованной базе данных или серверу сессий. Это позволяет легко масштабировать систему и распределять нагрузку.

- Отсутствие состояния: JWT токены сохраняют всю необходимую информацию о пользователе в самом токене. Это означает, что сервер не хранит состояние пользователя, что делает систему более гибкой и легко масштабируемой.

- Расширяемость: JWT токены могут содержать дополнительные данные и расширяться по мере необходимости. Это обеспечивает гибкость при разработке и поддержке приложений.

В итоге, использование JWT токенов предоставляет много преимуществ для web-приложений, обеспечивая безопасность, удобство и гибкость при работе с пользователями и авторизацией.

Каким образом JWT токены повышают безопасность и эффективность веб-приложений

Безопасность:

JWT токены обеспечивают высокий уровень безопасности веб-приложений. Они подписаны цифровой подписью или шифруются, что позволяет проверять их целостность и подлинность. Это означает, что браузер или сервер, получая JWT токен, может быть уверен в его подлинности и что он не был изменен.

Также, JWT токены могут содержать дополнительную информацию о пользователе, такую как его роли и права доступа. Это позволяет управлять безопасностью веб-приложения на основе ролевой модели, где определенные функции доступны только определенным пользователям.

Эффективность:

Использование JWT токенов также повышает эффективность веб-приложений. Они помогают избежать необходимости хранить состояние сеанса на сервере. Вместо этого, все необходимые данные хранятся в самом токене, что снижает нагрузку на сервер и улучшает масштабируемость веб-приложения.

JWT токены также легко передаются через различные каналы связи, такие как URL, заголовки HTTP или формы. Это делает их удобными для использования в различных сценариях, таких как единичная авторизация при межсистемном взаимодействии или запуск API для мобильных приложений.

С точки зрения безопасности и эффективности, JWT токены являются надежным инструментом, который помогает защищать данные пользователей и повышать производительность веб-приложений.