Голосовые сообщения в WhatsApp – отличный способ быстро передать информацию или поделиться эмоциями с друзьями или коллегами. Они стали неотъемлемой частью нашей повседневной коммуникации. Однако, что-то, что кажется таким заманчивым и безопасным, может быть источником угрозы приватности.

Независимо от того, какая цель преследуется прослушиванием голосовых сообщений в WhatsApp, такие действия всегда являются нарушением личной жизни и приватности. Однако многие пользователи не осознают опасность таких действий и не предпринимают достаточных мер для защиты своих данных.

В данной статье мы рассмотрим эффективную технику, которая позволяет тайно прослушивать голосовые сообщения в WhatsApp, обойдя любые меры защиты, установленные разработчиками. Хотя использование такой техники является незаконным и морально неправильным, ее изучение и понимание может помочь пользователям укрепить свою защиту и избежать нежелательного прослушивания своего личного голосового контента.

Опасность для конфиденциальности: невидимая подслушка голосовых сообщений в WhatsApp

В WhatsApp голосовые сообщения передаются в формате диктофонных записей, а это означает, что они могут быть подвержены подслушиванию и анализу. На самом деле, существуют техники, которые позволяют не только перехватывать и прослушивать голосовые сообщения, но и делать это незаметно для пользователей.

Разработчики таких техник могут создавать программное обеспечение, которое позволяет подслушивать голосовые сообщения, а затем передавать их на удаленный сервер для анализа и обработки. Это может быть особенно опасно для пользователей, отправляющих конфиденциальную информацию через голосовые сообщения.

Для защиты от незаметного прослушивания голосовых сообщений в WhatsApp пользователи могут принимать некоторые меры предосторожности. Во-первых, следует установить надежное антивирусное программное обеспечение на свое устройство, чтобы предотвратить возможные атаки. Кроме того, пользователи могут быть осторожными при отправке конфиденциальной информации по голосовым сообщениям, предпочитая вместо этого использовать защищенные международные каналы связи, такие как парольные каналы.

Секретные голосовые сообщения - зона риска

В WhatsApp представленная функция прослушивания голосовых сообщений без их фактического открытия и просмотра может быть полезной в некоторых случаях, однако она также представляет потенциальные угрозы для конфиденциальности и безопасности пользователей.

При использовании этой функции секретные голосовые сообщения могут быть подвержены ряду рисков:

1. Возможность незаконного доступа к сообщениям | Подобно другим технологиям прослушивания, секретные голосовые сообщения могут стать объектом незаконного доступа и использования третьими сторонами. Это может привести к утечке личной информации и нарушению конфиденциальности. |

2. Уязвимость перед атаками злоумышленников | Технические уязвимости могут позволить злоумышленникам получить незаконный доступ к секретным голосовым сообщениям и использовать их в своих целях, включая шантаж и вымогательство. |

3. Риск для личной жизни | Отправка секретных голосовых сообщений может позволить злоумышленникам собирать личную информацию о пользователях и использовать ее во вред пользователю. Это может привести к нарушению личной жизни и безопасности. |

4. Возможность использования сообщений против пользователя | Секретные голосовые сообщения могут быть использованы против пользователя в качестве доказательства в юридических или личных спорах. Пользователи должны быть осторожны при отправке голосовых сообщений, чтобы не предоставить незаконным третьим сторонам оснований для возникновения проблем. |

В свете этих рисков, важно использовать секретные голосовые сообщения в WhatsApp с осторожностью, обеспечивая конфиденциальность и безопасность своих личных данных.

Изощренные методы атаки на WhatsApp

Одним из таких методов является атака методом "перехвата". В этом случае злоумышленник получает физический доступ к устройству пользователя и перехватывает текстовые сообщения или голосовые заметки, отправляемые через WhatsApp. Он может использовать специальное программное обеспечение или аппаратные средства, чтобы расшифровать защищенную информацию и получить доступ к ней. Этот метод атаки требует некоторых технических навыков, однако с развитием технологий, он становится всё более доступным для злоумышленников.

Еще одним из методов атаки на WhatsApp является использование вредоносных программ, таких как шпионское программное обеспечение или троянский конь. Эти программы могут быть установлены на устройство пользователя через подозрительные ссылки или приложения. Они работают в фоновом режиме и могут перехватывать текстовые сообщения, голосовые заметки и другую информацию, отправляемую через мессенджер. Кроме того, они могут включать микрофон устройства, чтобы незаметно записывать голосовые сообщения.

Также существует метод атаки, основанный на социальной инженерии. Злоумышленник может пытаться убедить пользователя внеся изменения в его настройки безопасности или установив поддельное приложение WhatsApp. Это может быть достигнуто путем отправки фальшивых уведомлений или ссылок, вводящих пользователя в заблуждение. После этого злоумышленнику становится возможным перехватывать и прослушивать голосовые сообщения, отправленные через WhatsApp.

Для защиты от таких изощренных методов атаки на WhatsApp рекомендуется следовать нескольким простым, но важным правилам. Во-первых, не следует устанавливать приложения из ненадежных источников или переходить по подозрительным ссылкам. Во-вторых, следует регулярно обновлять операционную систему и программы на устройстве. В-третьих, необходимо быть осмотрительным при общении с незнакомыми или подозрительными людьми. Эти простые меры помогут уменьшить риск стать жертвой изощренных атак на WhatsApp.

Незащищенная передача данных: брешь в безопасности

Голосовые сообщения, ставшие популярной формой общения, кажутся удобными и безопасными, однако реальность оказывается не столь безоблачной. Неподходящие алгоритмы шифрования и недостатки в протоколе передачи данных оставляют возможность для незаметного прослушивания и доступа к содержимому голосовых сообщений.

Одна из основных уязвимостей заключается в недостаточной защите передаваемого аудиофайла. Реализация протокола передачи не предусматривает достаточного шифрования данных, что делает возможным их перехват и расшифровку третьими лицами. Это позволяет злоумышленникам получить доступ к записанным разговорам и использовать это как средство шантажа или для получения конфиденциальных данных, передаваемых во время общения.

Ситуация обостряется тем, что большинство пользователей даже не подозревают о возможности подобного проникновения в их приватную переписку. Невнимательность и непосредственное доверие способствуют созданию уязвимостей, которые злоумышленники готовы использовать в своих целях.

Чтобы максимально обезопасить свою переписку и избежать проблем, связанных с уязвимостями в передаче данных, нужно принять ряд мер:

|

Скрытые программные уязвимости: ключ к слежке

В мире постоянно развивающихся технологий слежка за пользователями стала все более актуальной. Одним из ключевых инструментов для этого становятся скрытые программные уязвимости.

Скрытые программные уязвимости - это ошибки или недочеты в программном обеспечении, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к системе или перехвата приватной информации. Такие уязвимости могут быть использованы не только хакерами, но и государственными органами для проведения слежки за определенными лицами или группами.

Ключевым моментом в использовании скрытых программных уязвимостей для слежки является их секретность. Чтобы избежать обнаружения и исправления этих уязвимостей, специалисты по кибербезопасности могут выбрать не разглашать их сразу же, а использовать в своих целях.

Одним из примеров использования скрытых программных уязвимостей для слежки является получение доступа к голосовым сообщениям в WhatsApp. Путем эксплуатации уязвимостей в мессенджере, злоумышленники могут незаметно прослушивать сообщения пользователей без их ведома. Это подтверждает необходимость постоянного обновления программного обеспечения и поиска уязвимостей для их исправления.

Борьба с использованием скрытых программных уязвимостей для слежки - сложный и постоянный процесс. Компании-разработчики программного обеспечения должны постоянно анализировать код, исправлять ошибки и выявлять новые уязвимости. Пользователи также должны быть бдительны и устанавливать обновления программного обеспечения, чтобы минимизировать риск слежки.

В итоге, скрытые программные уязвимости являются ключевой составляющей слежки за пользователями. Постоянный прогресс в области кибербезопасности и обновление программного обеспечения помогут сократить риск и защитить приватность каждого пользователя.

Маскировка вредоносного ПО: тайное вторжение

Маскировочные механизмы позволяют атакующему скрыть его действия, и тем самым облегчают выполнение вредоносного кода. К таким механизмам относятся:

- Тор: анонимная сеть, которая позволяет скрыть IP-адрес пользователя и предоставляет доступ к скрытым ресурсам.

- Стеганография: метод, который позволяет скрыть существование вредоносного ПО в файле или изображении. В результате, файл кажется обычным и не представляет угрозы для пользователя.

- Полиморфизм: техника, при которой вредоносный код меняется с каждой новой инфекцией, обманывая систему антивирусной защиты и ers.

- Виртуализация: использование виртуальных сред, что позволяет создать и управлять вредоносным ПО в отдельном окружении, не представляя опасности для основной системы.

Важно понимать, что маскировка вредоносного ПО является одним из основных методов обхода современной антивирусной защиты. Злоумышленники постоянно разрабатывают новые и улучшают существующие механизмы маскировки, чтобы оставаться незамеченными и продолжать свою кибератакующую деятельность.

Для защиты от таких атак рекомендуется использовать специальные программы-антивирусы и антишпионы, обновлять программное обеспечение, быть внимательными при открытии вложений в электронных письмах и настраивать правила безопасности на компьютере.

Тайное вторжение через маскировку вредоносного ПО - чрезвычайно эффективный метод, которым злоумышленники все чаще пользуются для достижения своих целей. Будьте бдительны и принимайте соответствующие меры безопасности, чтобы не стать жертвой таких атак.

Неудачные попытки WhatsApp противодействовать

В ответ на проблему незаметного прослушивания голосовых сообщений в WhatsApp, компания предприняла несколько попыток противодействовать этой технике. Однако, все эти попытки оказались неэффективными.

Во-первых, WhatsApp начал отправлять уведомления пользователям, если их голосовое сообщение было прослушано вне приложения. Однако, многие пользователи просто игнорировали эти уведомления или не обращали на них должного внимания. Более того, злоумышленники смогли разработать специальные программы, которые автоматически скрывают уведомления об прослушивании.

Во-вторых, WhatsApp решил включить функцию "индикаторов прослушивания", которая позволяет увидеть, кто и когда прослушал голосовое сообщение. Однако, злоумышленники научились обходить эту функцию, используя специальные программы для скачивания сообщений без отображения индикатора прослушивания.

Кроме того, WhatsApp ввел функцию "самоуничтожающихся сообщений", которая позволяет удалить отправленное сообщение через определенное время. Это должно было предотвратить возможность долгосрочного прослушивания голосовых сообщений. Однако, злоумышленники нашли способы сохранить сообщения до тех пор, пока они не будут прослушаны.

В итоге, все попытки WhatsApp противодействовать незаметному прослушиванию голосовых сообщений оказались неэффективными. Это оставляет пользователей приложения уязвимыми перед возможностью незаконного доступа к их личным голосовым данным.

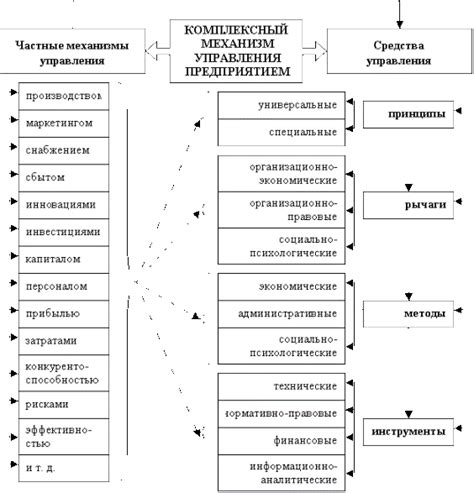

Механизм управления зараженными устройствами

Для выполнения незаметного прослушивания голосовых сообщений в WhatsApp используется специальный механизм управления зараженными устройствами. Этот механизм позволяет злоумышленникам контролировать зараженные устройства и получать доступ к голосовым сообщениям без ведома пользователей.

Основным компонентом механизма управления является сервер, на котором размещается вредоносное ПО. Зараженные устройства подключаются к этому серверу и передают ему данные о голосовых сообщениях, которые пользователь отправляет или принимает в WhatsApp.

Для подключения к серверу и передачи данных используется сетевой протокол, который был разработан специально для этой цели. Этот протокол позволяет устанавливать зашифрованное соединение между зараженным устройством и сервером, что делает прослушивание незаметным и защищает данные от перехвата.

Помимо передачи голосовых сообщений, механизм управления также позволяет злоумышленникам осуществлять удаленное управление зараженными устройствами. Они могут отправлять команды на устройства для выполнения определенных действий, таких как запись телефонных разговоров, перехват SMS и т. д.

Кроме того, вредоносное ПО может обновляться через сервер, что позволяет злоумышленникам добавлять новые функции или исправлять ошибки без необходимости повторного заражения устройства.

| Преимущества механизма управления зараженными устройствами: | Недостатки механизма управления зараженными устройствами: |

|---|---|

| Незаметность для пользователей устройств | Нарушение приватности и безопасности пользователей |

| Возможность удаленного управления устройствами | Повышенный риск получения вредоносного ПО |

| Возможность обновления вредоносного ПО | Могут быть затруднения при обнаружении и удалении вредоносного ПО |

Советы по защите от невидимых прослушивателей

Несмотря на то, что незаметное прослушивание голосовых сообщений в WhatsApp может показаться угрожающим, существуют несколько шагов, которые вы можете предпринять, чтобы защитить себя и свою конфиденциальность.

Во-первых, обновляйте приложение WhatsApp регулярно. Разработчики постоянно обновляют программу, чтобы закрыть обнаруженные уязвимости и улучшить безопасность пользователей.

Во-вторых, выбирайте сильные пароли для своих учетных записей. Используйте уникальные и сложные комбинации символов, цифр и букв, чтобы предотвратить взлом аккаунта.

Активируйте двухфакторную аутентификацию. Данная функция позволяет добавить дополнительный уровень защиты к вашей учетной записи, требуя не только пароль, но и специальный код для входа в систему.

Будьте осторожны с сообщениями от незнакомых пользователей. Никогда не отвечайте на подозрительные сообщения и не открывайте ссылки, которые пришли от непроверенных отправителей. Это может быть попыткой фишинга или установки вредоносного ПО.

Регулярно проверяйте активность вашего аккаунта. WhatsApp предлагает функцию, позволяющую просмотреть список устройств, которые имеют доступ к вашему аккаунту. Если вы заметите что-то подозрительное, немедленно отключите доступ с неизвестных устройств.

Не делитесь конфиденциальной информацией в голосовых сообщениях, особенно если вы не уверены в надежности получателя. Будьте осторожны, даже если вы доверяете собеседнику, так как его устройство может быть скомпрометировано.

Следуя этим простым советам, вы сможете повысить уровень безопасности своего аккаунта в WhatsApp и защитить себя от незаметного прослушивания голосовых сообщений.

Обзор безопасных альтернатив WhatsApp

Signal: Signal является одним из самых безопасных мессенджеров, который предлагает конец-конечное шифрование и обеспечивает полную защиту конфиденциальности данных. Он также имеет широкие возможности для общения, включая голосовые и видеозвонки.

Telegram: Telegram также предлагает шифрование данных и имеет много полезных функций, таких как возможность создания групповых чатов и использование самоуничтожающихся сообщений. Он часто используется в качестве альтернативы WhatsApp и имеет большое количество пользователей.

Viber: Viber также предлагает конфиденциальность и безопасность при общении. Он имеет возможность голосовых и видеозвонков, а также обмена сообщениями с использованием шифрования данных. Viber также имеет функцию "самоуничтожающихся сообщений", которая позволяет удалить сообщения через некоторое время после их прочтения.

Threema: Threema - это швейцарский мессенджер, который предлагает шифрование данных и полную конфиденциальность, защищая данные пользователей от сторонних лиц. В отличие от WhatsApp, Threema не требует номер телефона для регистрации аккаунта, что делает его особенно привлекательным для пользователей в поиске анонимности.

Это лишь некоторые из множества безопасных альтернатив WhatsApp, которые вы можете рассмотреть. Помните, что выбор зависит от ваших индивидуальных потребностей и предпочтений, поэтому рекомендуется ознакомиться с каждым приложением более подробно перед его использованием.

Защита и прослушивание: постоянная борьба

Защита данных в голосовых сообщениях может быть обеспечена путем использования шифрования и проверки подлинности. Множество мессенджеров, включая WhatsApp, используют современные методы шифрования, чтобы обеспечить безопасность передачи данных. Однако, несмотря на это, существуют уязвимости и методы, которые позволяют злоумышленникам обойти эти меры защиты.

Прослушивание голосовых сообщений может быть достигнуто с помощью таких техник, как фальшивые базовые станции или использование вредоносного программного обеспечения. Злоумышленники могут использовать эти методы для получения доступа к голосовым сообщениям и получения конфиденциальной информации. На практике, прослушивание голосовых сообщений требует уровня навыков и ресурсов, но оно все равно остается реальной угрозой для пользователей.

Поэтому, вопрос безопасности и защиты данных в голосовых сообщениях становится все более актуальным. Производители мессенджеров и пользователи должны быть осведомлены о возможных рисках и методах защиты. В конечном итоге, постоянная борьба между защитой и прослушиванием будет продолжаться, и пользователи должны быть готовы к этим вызовам, принимая соответствующие меры, чтобы защитить свою конфиденциальность и безопасность своих голосовых сообщений.