Шифрование данных является важной составляющей программ безопасности, позволяя защитить конфиденциальную информацию от несанкционированного доступа. Правильная настройка шифрования данных обеспечивает уверенность в сохранности информации и широкий спектр возможностей для защиты.

Как же правильно настроить шифрование данных в программе безопасности? Прежде всего, нужно определить уровень безопасности, соответствующий вашим потребностям. Существует несколько методов шифрования данных: симметричные и асимметричные алгоритмы. Симметричные алгоритмы используют один и тот же ключ для шифрования и расшифрования данных, в то время как асимметричные алгоритмы используют два разных ключа - публичный и приватный.

Для выбора наиболее подходящего метода шифрования, необходимо провести анализ потенциальных угроз и определиться с требованиями к безопасности данных. После этого можно приступать к настройке программы безопасности, следуя инструкциям производителя и уделяя особое внимание заданию ключей и паролей. Настоятельно рекомендуется использовать длинные и сложные пароли для максимальной безопасности.

Почему важна настройка шифрования данных

Шифрование данных играет важную роль в обеспечении безопасности информации в программе безопасности. Оно используется для защиты конфиденциальных данных от несанкционированного доступа и обеспечения их целостности.

Вот несколько ключевых причин, по которым настройка шифрования данных является важной составляющей безопасности:

- Защита от потери данных: Если данные не зашифрованы, они могут быть скомпрометированы злоумышленниками в случае утечки или кражи. Зашифрованные данные смотрятся настолько непонятно, что без правильного ключа очень сложно их прочитать.

- Соответствие правилам и регулятивам: Во многих отраслях существуют четкие правила относительно обработки и хранения конфиденциальных данных. Настройка шифрования может помочь организациям соблюдать эти правила и избежать штрафов или правовых последствий.

- Защита от вредоносного кода: Если злоумышленники получат доступ к незашифрованным данным, они могут внедрить вредоносный код или изменить информацию. Шифрование данных помогает предотвратить такие атаки, так как дешифровка данных требует доступа к специальному ключу.

- Укрепление доверия: Когда пользователи знают, что их данные защищены , это укрепляет их доверие к программе безопасности. Шифрование является одним из самых эффективных способов показать, что организация заботится о безопасности данных пользователей.

Настройка шифрования данных - это неотъемлемая составляющая безопасности программы. Она обеспечивает защиту данных от несанкционированного доступа, а также помогает организации соблюдать правила и регулятивы относительно обработки конфиденциальных информаций.

Защита от несанкционированного доступа

Для обеспечения защиты от несанкционированного доступа следует применять следующие меры безопасности:

- Установка пароля: В программе безопасности необходимо установить надежный пароль, который будет сложно угадать или подобрать.

- Ограничение прав доступа: Предоставление прав доступа к данным только необходимым сотрудникам и ограничение доступа к чувствительной информации.

- Шифрование данных: Для защиты данных от несанкционированного доступа следует использовать сильные алгоритмы шифрования.

- Многоуровневая аутентификация: Использование множества способов проверки подлинности пользователей позволяет обеспечить дополнительную защиту от несанкционированного доступа.

- Мониторинг активности: Система безопасности должна осуществлять постоянный мониторинг активности пользователей, чтобы обнаружить подозрительные действия и предотвратить несанкционированный доступ в реальном времени.

Применение данных мер безопасности поможет обеспечить защиту данных от несанкционированного доступа и повысить общий уровень безопасности в организации.

Предотвращение утечки конфиденциальной информации

Конфиденциальная информация играет важную роль в безопасности. Ее утечка может привести к серьезным последствиям, таким как потеря доверия клиентов, утечка коммерческих секретов или нарушение законодательства о защите данных.

Для предотвращения утечки конфиденциальной информации в программе безопасности необходимо применять следующие меры:

1. Шифрование данных: Важно шифровать данные, чтобы они были недоступны для несанкционированного доступа. Используйте надежные алгоритмы шифрования и храните ключи шифрования в безопасном месте.

2. Управление доступом: Ограничьте доступ к конфиденциальной информации только авторизованным пользователям. Используйте многоуровневую систему аутентификации и авторизации, чтобы предотвратить несанкционированный доступ.

3. Контроль и мониторинг: Ведите постоянный контроль за доступом к конфиденциальной информации и мониторингом активности пользователей. Реагируйте на подозрительную активность или необычное использование данных.

4. Тренировка сотрудников: Проводите регулярные тренировки по безопасности и конфиденциальности данных для сотрудников. Обучите их основам безопасного хранения, обработки и передачи конфиденциальной информации.

5. Резервное копирование: Регулярно создавайте резервные копии конфиденциальной информации и храните их в безопасном месте. Это поможет восстановить данные в случае утечки или повреждения.

6. Обновление программного обеспечения: Следите за обновлениями программного обеспечения безопасности и устанавливайте их своевременно. Многие обновления содержат исправления уязвимостей и улучшения безопасности.

Соблюдение этих мер поможет предотвратить утечку конфиденциальной информации и обеспечить безопасность данных в программе безопасности.

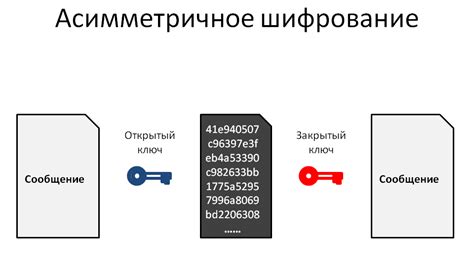

Шифрование данных: основные понятия

- Открытый ключ - это публичный ключ, который распространяется для шифрования данных. Он может быть использован для зашифрования сообщений и проверки электронной подписи.

- Закрытый ключ - это секретный ключ, который используется для расшифровки данных. Он должен быть известен только владельцу ключа и никому другому.

- Симметричное шифрование - это метод шифрования, при котором один и тот же ключ используется для шифрования и расшифровки данных.

- Асимметричное шифрование - это метод шифрования, при котором используются два разных ключа: открытый и закрытый. Открытый ключ используется для шифрования данных, а закрытый ключ - для их расшифровки.

- Хеш-функция - это функция, которая преобразует входные данные в непредсказуемую строку фиксированной длины. Важно отметить, что хеш-функция является "односторонней" операцией, поэтому восстановить оригинальные данные из хеш-значения невозможно.

- Сертификат - это цифровой документ, который содержит публичный ключ и информацию о его владельце. Сертификат выдается доверенным центром сертификации и используется для проверки подлинности открытого ключа.

Знание основных понятий связанных с шифрованием данных является важным для правильной настройки программы безопасности и обеспечения защиты ваших данных.

Симметричное шифрование

Преимуществом симметричного шифрования является его скорость работы: данные обрабатываются очень быстро, что делает этот метод шифрования эффективным в случаях, когда требуется быстрая обработка большого объема информации. Для симметричного шифрования широко применяются алгоритмы, такие как AES, DES и Blowfish.

Однако, симметричное шифрование обладает и некоторыми недостатками. Основной из них является необходимость предварительного обмена секретным ключом между отправителем и получателем данных. Ключ должен быть передан по надежному каналу, иначе злоумышленник может перехватить его и получить доступ к зашифрованным данным.

Еще одним недостатком симметричного шифрования является его невозможность шифровать информацию для множества получателей с использованием разных ключей. В случае необходимости обмена информацией с большим числом участников, каждому придется иметь свой секретный ключ для расшифровки данных.

Асимметричное шифрование

Открытый ключ предназначен для шифрования данных, а закрытый – для их расшифровки. Уникальность данного метода заключается в том, что пользователи могут обмениваться открытыми ключами безопасным образом, не боясь, что злоумышленник сможет их перехватить и использовать для расшифровки данных.

Принцип работы асимметричного шифрования основан на математических алгоритмах, которые позволяют зашифровать информацию с использованием открытого ключа и расшифровать ее только с помощью соответствующего закрытого ключа.

Этот метод шифрования широко используется для защиты персональной информации, передачи данных по открытым каналам связи и совершения безопасных онлайн-транзакций.

Одним из наиболее популярных алгоритмов асимметричного шифрования является RSA (Rivest-Shamir-Adleman). Этот алгоритм обеспечивает высокий уровень безопасности и широко применяется в сфере информационной безопасности.

При использовании асимметричного шифрования необходимо грамотно управлять ключами и обеспечивать их безопасность. Закрытый ключ должен храниться в надёжном месте, а передача открытого ключа должна осуществляться по безопасным каналам связи.

Как выбрать подходящий алгоритм шифрования

Возможность безопасного хранения и передачи данных в программе безопасности во многом зависит от выбора подходящего алгоритма шифрования. Существует множество различных алгоритмов, каждый из которых имеет свои преимущества и ограничения. В этом разделе мы рассмотрим основные факторы, которые следует учитывать при выборе алгоритма шифрования.

1. Уровень безопасности: Важно определить, насколько высокий уровень безопасности вам требуется для вашей программы безопасности. Некоторые алгоритмы шифрования обеспечивают более надежную защиту данных, чем другие. Убедитесь, что выбранный алгоритм соответствует требуемому уровню безопасности.

2. Производительность: Некоторые алгоритмы шифрования могут быть более производительными, чем другие. Если вам требуется обрабатывать большие объемы данных или работать с высокой скоростью передачи данных, убедитесь, что выбранный алгоритм обеспечивает необходимую производительность.

3. Поддерживаемые платформы: Если ваша программа безопасности будет использоваться на различных платформах (например, Windows, macOS, Linux), убедитесь, что выбранный алгоритм шифрования поддерживается на всех целевых платформах.

4. Лицензия: Некоторые алгоритмы шифрования могут быть доступны бесплатно, в то время как другие требуют покупки лицензии. Учтите этот фактор, чтобы избежать юридических проблем и неожиданных затрат.

5. Расходы ресурсов: Некоторые алгоритмы шифрования могут потреблять больше вычислительных и памятных ресурсов, что может повлиять на производительность вашей программы безопасности. Если вам важна оптимальная работа программы, обратите внимание на расходы ресурсов выбранного алгоритма.

| Алгоритм шифрования | Уровень безопасности | Производительность | Поддерживаемые платформы | Лицензия | Расходы ресурсов |

|---|---|---|---|---|---|

| AES | Очень высокий | Высокая | Все платформы | Бесплатно | Средние |

| DES | Средний | Средняя | Все платформы | Бесплатно | Средние |

| RSA | Высокий | Низкая | Все платформы | Бесплатно | Высокие |

| Twofish | Высокий | Средняя | Windows, Linux | Бесплатно | Средние |

Таблица выше представляет пример некоторых популярных алгоритмов шифрования и их основные характеристики. Используйте эту информацию как отправную точку при выборе подходящего алгоритма шифрования для вашей программы безопасности.

Разные типы алгоритмов

| Тип алгоритма | Описание |

|---|---|

| Симметричные алгоритмы | В этом типе алгоритмов один ключ используется как для шифрования, так и для расшифрования данных. Такой алгоритм является быстрым, но требует безопасного обмена ключом. |

| Асимметричные алгоритмы | В этом типе алгоритмов используются два ключа: публичный и приватный. Публичный ключ используется для шифрования данных, а приватный ключ – для расшифровки. Такой алгоритм обеспечивает высокую безопасность, но работает медленнее. |

| Хэш-функции | Хэш-функции используются для создания цифровых отпечатков данных. Они позволяют быстро проверить, были ли данные изменены, но не могут быть использованы для расшифровки информации. |

| Блочные алгоритмы | Блочные алгоритмы шифруют данные блоками фиксированного размера. Они обеспечивают надежную защиту и хорошую производительность. |

| Потоковые алгоритмы | Потоковые алгоритмы шифруют данные побитово и могут использовать длинные ключи. Они обеспечивают высокую скорость обработки данных, но могут быть более уязвимыми к некоторым атакам. |

Выбор подходящего алгоритма шифрования зависит от различных факторов, таких как уровень безопасности, требуемая производительность и особенности системы. Важно учитывать все эти аспекты при настройке шифрования данных в программе безопасности.