В современном цифровом мире защита данных играет важнейшую роль. Шифрование данных - это процесс преобразования информации в непонятный для постороннего человека вид. Безопасность данных зависит от правильно настроенного шифрования. Если вы новичок в этой области, не беспокойтесь. В этой статье мы предоставим вам подробное руководство по настройке шифров, которое поможет защитить вашу информацию.

Первым шагом в настройке шифров является выбор подходящего алгоритма шифрования. Существует множество алгоритмов, которые можно использовать, и каждый из них имеет свои достоинства и недостатки. Один из самых распространенных алгоритмов - AES (Advanced Encryption Standard). Он обеспечивает высокий уровень безопасности и является одним из наиболее надежных вариантов.

После выбора алгоритма шифрования необходимо сгенерировать ключ шифрования. Ключ шифрования используется для преобразования и расшифрования данных. Рекомендуется использовать достаточно длинный ключ, чтобы обеспечить максимальную безопасность. Для генерации ключа можно использовать специальные программы или сгенерировать его самостоятельно с помощью случайных символов.

После генерации ключа шифрования необходимо правильно настроить программное обеспечение для работы с шифрованием. В большинстве программ вы можете найти соответствующие настройки в меню "Безопасность". Выберите алгоритм шифрования и укажите сгенерированный ключ. Проверьте, что все настройки установлены правильно, и сохраните изменения.

Когда настройка шифров завершена, ваша информация будет защищена от несанкционированного доступа. Однако не забывайте о безопасности вашего ключа шифрования. Храните его в безопасном месте, чтобы никто не смог получить доступ к вашим зашифрованным данным.

Важно помнить: шифрование данных - это процесс, который требует дисциплины и аккуратности. Будьте внимательны при выборе алгоритма шифрования и генерации ключа. Проверьте настройки программного обеспечения перед использованием шифрования. И не забудьте хранить ваш ключ шифрования в безопасности.

Теперь, когда вы имеете подробное руководство по настройке шифров, вы готовы защитить свою информацию в цифровом мире. Следуйте нашим инструкциям, и ваша личная и коммерческая информация будет надежно защищена от несанкционированного доступа. Не забудьте обновлять свои настройки по мере развития технологий шифрования, чтобы оставаться на шаг впереди потенциальных угроз.

Настройка шифров: подробное руководство

В этом руководстве мы рассмотрим различные аспекты настройки шифров, включая выбор правильного алгоритма шифрования, установку необходимых программных инструментов и создание безопасных ключей.

Шаг 1: выбор алгоритма шифрования

Первый шаг в настройке шифров - выбор подходящего алгоритма шифрования. Существует множество алгоритмов, каждый из которых имеет свои достоинства и недостатки. Некоторые из популярных алгоритмов включают AES, RSA и Blowfish.

При выборе алгоритма следует учитывать уровень безопасности, требуемый для данных, которые вы собираетесь шифровать. Также учтите, что более сильные алгоритмы могут потребовать больше вычислительных ресурсов для шифрования и расшифровки.

Шаг 2: установка программных инструментов

После выбора алгоритма шифрования необходимо установить соответствующие программные инструменты. Некоторые операционные системы уже могут иметь встроенные инструменты для шифрования, например, BitLocker для Windows или FileVault для macOS.

Если нет встроенных инструментов, можно воспользоваться сторонними программами, такими как VeraCrypt или GnuPG. Эти программы обеспечивают удобный интерфейс для создания и управления зашифрованными контейнерами и файлами.

Шаг 3: создание безопасных ключей

Создание безопасных ключей является необходимым для использования шифрования. Ключи используются для шифрования и расшифровки данных, и должны быть длинными и уникальными.

Рекомендуется использовать генераторы случайных чисел для создания ключей, таких как генераторы, включенные в программные инструменты шифрования. Длина ключа и прочие параметры могут зависеть от выбранного алгоритма шифрования.

Помимо этого, следует использовать безопасные методы хранения ключей, например, хранение их на отдельных носителях или в безопасных хранилищах.

Следуя этому подробному руководству, вы сможете успешно настроить шифрование и защитить ваши данные от несанкционированного доступа. Безопасность вашей информации должна быть высшим приоритетом, поэтому не забывайте о регулярном обновлении и проверке настроек шифрования.

Выбор подходящего шифровального алгоритма

При выборе шифровального алгоритма важно учесть несколько факторов:

- Уровень безопасности: существуют различные уровни безопасности, от наивысшего до самого низкого. Выберите алгоритм, который обеспечит соответствующий уровень безопасности для вашей задачи.

- Эффективность: некоторые алгоритмы могут быть более эффективными в сжатии данных или производительности, чем другие. Учтите эти факторы при выборе.

- Поддержка: проверьте, имеются ли средства и библиотеки для реализации выбранного алгоритма в вашей среде разработки или платформе.

- Открытость: некоторые шифровальные алгоритмы имеют открытый исходный код, что обеспечивает прозрачность и возможность аудита безопасности. Это может быть важным фактором для некоторых пользователей.

- Интеграция: убедитесь, что выбранный алгоритм может быть легко интегрирован с вашей существующей инфраструктурой и системами.

Не существует универсального шифровального алгоритма, подходящего для всех случаев. Выбор алгоритма зависит от конкретного применения и требований. Поэтому важно проделать достаточное исследование и оценить все аспекты перед принятием решения. Не стесняйтесь проконсультироваться с экспертами по безопасности для получения дополнительной информации и рекомендаций.

Установка и настройка программного обеспечения

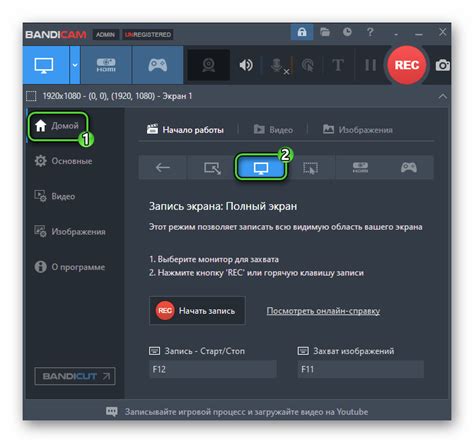

Перед началом работы с шифрованием необходимо установить и настроить соответствующее программное обеспечение. В данном разделе будет описана процедура установки и настройки нескольких популярных программ для шифрования данных.

1. VeraCrypt

- Скачайте установочный файл VeraCrypt с официального сайта проекта.

- Запустите установку и следуйте инструкциям мастера установки.

- Выберите директорию для установки программы и нажмите "Далее".

- Выберите компоненты, которые вы хотите установить (рекомендуется оставить все по умолчанию) и нажмите "Далее".

- Выберите язык интерфейса и нажмите "Далее".

- Нажмите "Установить" и дождитесь завершения установки.

2. GnuPG

- Скачайте установочный файл GnuPG с официального сайта проекта.

- Запустите установку и следуйте инструкциям мастера установки.

- Выберите директорию для установки программы и нажмите "Далее".

- Выберите компоненты, которые вы хотите установить (рекомендуется оставить все по умолчанию) и нажмите "Далее".

- Выберите язык интерфейса и нажмите "Далее".

- Нажмите "Установить" и дождитесь завершения установки.

3. AxCrypt

- Скачайте установочный файл AxCrypt с официального сайта проекта.

- Запустите установку и следуйте инструкциям мастера установки.

- Выберите директорию для установки программы и нажмите "Далее".

- Выберите компоненты, которые вы хотите установить (рекомендуется оставить все по умолчанию) и нажмите "Далее".

- Выберите язык интерфейса и нажмите "Далее".

- Нажмите "Установить" и дождитесь завершения установки.

После установки программного обеспечения необходимо выполнить настройку программы в соответствии с вашими потребностями и требованиями безопасности. Каждая программа имеет свои инструкции по настройке, которые рекомендуется внимательно изучить перед использованием.

Шифрование данных с помощью выбранного алгоритма

После выбора алгоритма шифрования для защиты данных, следующим шагом будет применение этого алгоритма на практике. В данном разделе мы рассмотрим, как осуществить процесс шифрования данных с использованием выбранного алгоритма.

Первым шагом перед началом шифрования является подготовка данных. В зависимости от выбранного алгоритма и требуемого уровня безопасности, возможно, потребуется предварительная обработка и форматирование данных.

Затем следует выбрать ключ для шифрования. Ключ должен быть достаточно сложным и уникальным, чтобы обеспечить надежность процесса шифрования. Можно использовать генераторы случайных чисел или другие специальные программы для создания ключа.

Далее, необходимо применить выбранный алгоритм для шифрования данных. Это можно сделать с использованием специальных программ, библиотек или даже встроенных функций языка программирования.

После применения алгоритма, полученный зашифрованный текст может быть сохранен в файл или передан по сети для дальнейшего использования или хранения.

Важно отметить, что для расшифровки зашифрованных данных потребуется знать ключ, который использовался для шифрования. Без знания ключа расшифровать данные практически невозможно.

Проверка надежности шифрования

Существует несколько методов проверки надежности шифра:

| Метод | Описание |

|---|---|

| Анализ открытого текста | Проверка стойкости шифра путем анализа открытого текста и его возможной связи с зашифрованным сообщением. Этот метод помогает выявить наличие паттернов или повторяющихся символов в зашифрованном тексте. |

| Проверка на сопротивление атакам перебора ключей | Шифр должен быть способен обеспечить большое количество возможных комбинаций ключей, чтобы они не могли быть перебраны методом прямого перебора. Проверить это можно, проведя атаку перебором ключей и оценив, сколько времени понадобится для нахождения верного ключа. |

| Анализ стойкости криптографических алгоритмов | Следует провести анализ выбранного алгоритма шифрования на предмет наличия уязвимостей или слабых мест, которые могут быть использованы злоумышленниками для нарушения защиты. Проверить стойкость алгоритма можно с помощью специализированных инструментов и программ. |

Проверка надежности шифрования является важным этапом настройки шифров, который поможет убедиться в безопасности выбранной системы и защитить важную информацию от несанкционированного доступа.