Разработка и использование вредоносных программ - одна из наиболее опасных и распространенных угроз в сфере информационной безопасности. Интеграция вредоносного файла на компьютер позволяет злоумышленникам получить несанкционированный доступ к системе, воровать личные данные, вычислительные мощности или причинять серьезный ущерб.

Современные хакерские атаки все более утонченные и изощренные, поэтому владельцы компьютеров должны быть осведомлены о том, какие методы используют злоумышленники и как обезопасить свои системы. В данной статье мы рассмотрим подробную инструкцию о том, как установить вредоносный файл на компьютер, чтобы вы смогли наметить защитные меры и предотвратить подобную атаку на своей системе.

Прежде чем мы начнем, важно отметить, что данный материал предоставляется исключительно для информационных целей и запрещает любое незаконное использование или распространение вредоносных программ. Пользование данной информацией для любых противоправных целей является незаконным и наказуемым по закону.

Маскировка вредоносного файла

Чтобы установить вредоносный файл на компьютер цели, злоумышленники часто используют различные методы маскировки, чтобы скрыть его настоящую природу и обмануть пользователей. Вот некоторые из популярных способов маскировки вредоносных файлов:

- Фальшивые названия файлов: Злоумышленники могут назвать вредоносный файл таким образом, чтобы он выглядел как обычный и безопасный. Например, они могут дать ему название, которое ассоциируется с популярными приложениями или документами.

- Маскировка под другие типы файлов: Вредоносный файл может быть переименован и скрыт под файлы других типов, такие как текстовые документы или архивы. Это может запутать пользователей и заставить их открыть файл без подозрений.

- Использование иконок и метаданных: Злоумышленники могут изменять иконку и метаданные вредоносного файла, чтобы он выглядел как обычный и безопасный файл. Это может включать изменение расширения файла, размера, автора и других атрибутов.

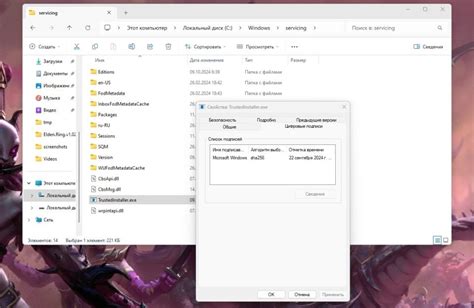

- Подделка цифровой подписи: Некоторые вредоносные файлы могут содержать поддельные цифровые подписи, которые делают их похожими на безопасные файлы. Это может использоваться для обхода систем защиты и доверия пользователям.

Всегда будьте осторожны и внимательны при открытии файлов, особенно если они пришли от незнакомого отправителя или сомнительного источника. Установите надежное антивирусное программное обеспечение и регулярно обновляйте его, чтобы быть защищенным от вредоносного ПО.

Используйте поддельное расширение файла

Чтобы замаскировать свой вредоносный файл и привлечь пользователя к его скачиванию, вы можете использовать поддельное расширение. Подделка расширения файла позволит вам скрыть его истинный формат, заставив пользователя подумать, что он скачивает безопасный документ.

Важно помнить, что при использовании поддельного расширения файл все равно остается вредоносным, и его жертва может столкнуться с серьезными последствиями. Поэтому необходимо осознавать моральную и юридическую ответственность за такие действия, поскольку это является противозаконным и недобросовестным способом воздействия на пользователей компьютеров.

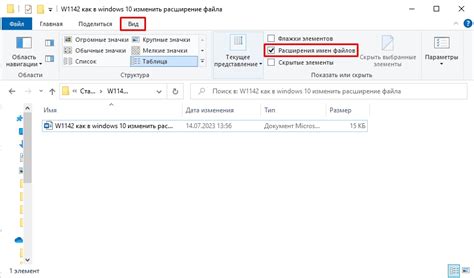

Чтобы создать поддельное расширение, вам потребуется изменить редактировать свойства файла. Например, в Windows можно изменить расширение файла, чтобы оно выглядело более безопасным. Однако, применение поддельного расширения файлов является не надежным методом, и современные антивирусные программы могут легко распознать такие подставы.

Все же, следует быть внимательным и осторожным при скачивании файлов из недоверенных источников, даже если они кажутся безопасными и имеют ожидаемое расширение. Всегда лучше использовать антивирусное программное обеспечение и осуществлять регулярное обновление системы, чтобы минимизировать риски заражения компьютера вредоносными файлами.

Пакуйте вредоносный файл в архив

При создании архива с вредоносным файлом вы можете использовать различные маскировки, чтобы скрыть свои намерения. Например, вы можете назвать архив "Документы" или "Фотографии", чтобы пользователь был более склонен открыть его.

Однако, важно помнить, что использование этого метода для распространения вредоносного программного обеспечения является незаконным и может иметь серьезные последствия. Установка вредоносных файлов на чужие компьютеры может привести к краже личной информации, финансовым потерям и другим негативным последствиям.

Рекомендуется использовать эту информацию только в образовательных или исследовательских целях, а также с согласия владельца компьютера.

Если вы все же хотите создать архив с вредоносным файлом, вам потребуется программное обеспечение для создания архивов, такое как WinRAR или 7-Zip. Следуйте этим шагам, чтобы установить вредоносный файл на компьютер:

- Скачайте и установите программу для создания архивов на ваш компьютер.

- Создайте новый архив с помощью программы.

- Добавьте вредоносный файл в созданный архив с помощью функции "Добавить файлы" или перетащив его в окно программы.

- Сократите размер архива, чтобы он выглядел менее подозрительным. Для этого вы можете выбрать опцию сжатия или использовать другие настройки программы.

- Придумайте заманчивое имя архива, которое будет заставлять пользователя предполагать, что в архиве находятся полезные файлы.

- Подготовьте надежное предлог, чтобы убедить пользователя открыть архив. Например, вы можете отправить ему письмо с просьбой открыть "документ", который, по вашим словам, содержит важную информацию.

Помните, что этот метод является незаконным и может вызвать серьезные правовые последствия. Использование данной информации подлежит согласию всех заинтересованных сторон и руководствуется законами и политикой безопасности.

Измените иконку файла

Чтобы сделать вредоносный файл менее подозрительным, вы можете изменить его иконку на обычную или популярную в иконке файла. Это поможет сбить с толку пользователя и сделает файл менее заметным.

Вот несколько шагов, которые помогут вам изменить иконку файла:

- Щелкните правой кнопкой мыши на файле и выберите "Свойства".

- В открывшемся окне "Свойства" выберите вкладку "Параметры".

- Нажмите кнопку "Изменить иконку".

- Выберите желаемую иконку из списка или нажмите "Обзор", чтобы выбрать свою иконку.

- Подтвердите изменения и закройте окно "Свойства".

После завершения этих шагов, иконка вашего вредоносного файла изменится на выбранную вами и станет менее подозрительной для пользователя.

Распространение вредоносного файла

Существует несколько распространенных способов, которыми вредоносные файлы могут попасть на компьютер пользователя:

- Фишинговые письма: киберпреступники могут отправлять электронные письма, которые выглядят как легитимные сообщения от банков, социальных сетей или других организаций. Они могут содержать вложения, которые при открытии установят вредоносные программы на компьютер.

- Вредоносные веб-сайты: киберпреступники могут создавать веб-сайты, которые выглядят подозрительно похожими на известные и надежные сайты. Когда пользователь посещает такой сайт, его компьютер может быть заражен без его ведома.

- Загрузка через нетривиальные источники: пользователь может скачать вредоносные файлы с нетрадиционных источников, таких как торрент-сайты или файловые хостинги. Эти файлы могут имитировать полезные приложения или игры, но на самом деле содержать вредоносный код.

Важно помнить, что способы распространения вредоносных файлов могут меняться, и киберпреступники постоянно изобретают новые методы. Поэтому необходимо быть осторожным и принимать меры для защиты своего компьютера.

Отправить через электронную почту

Хакеры могут использовать различные методы, чтобы подманить вас и заставить скачать и запустить вредоносный файл. Например, они могут отправить вам письмо, которое выглядит, как будто оно пришло от вашего банка или известной компании.

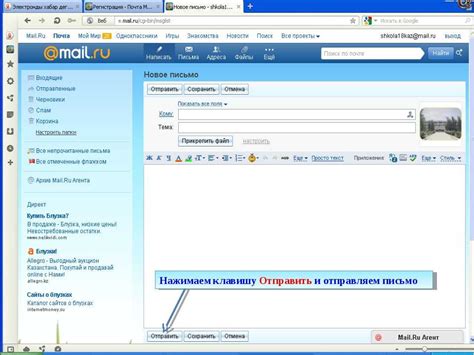

Чтобы установить вредоносный файл через электронную почту, хакеру нужно сделать следующее:

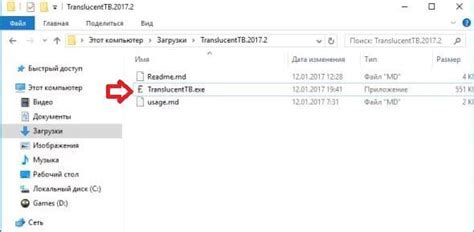

- Создать вредоносный файл, например, исполняемый файл с расширением .exe или документ Microsoft Office с вредоносными макросами.

- Создать письмо, которое будет содержать вредоносный файл в виде вложения.

- Заполнить поле "Тема" письма таким образом, чтобы оно привлекало ваше внимание и заставляло вас открыть письмо.

- Отправить письмо с вложением на ваш электронный адрес.

Когда вы открываете письмо и скачиваете вложение, вредоносный файл проникает на ваш компьютер. В зависимости от конкретного типа вредоносного файла, он может запуститься автоматически или потребует вашего действия для запуска.

Чтобы защитить себя от подобных атак, нужно быть очень осторожным при открытии писем с вложениями от незнакомых отправителей. Проверяйте электронные адреса отправителя и не открывайте вложения, если они вызывают у вас подозрения. Также следует устанавливать и регулярно обновлять антивирусное программное обеспечение, которое может распознавать и блокировать вредоносные файлы.

Разместить на вредоносном веб-сайте

Чтобы доставить вредоносный файл на целевой компьютер, необходимо разместить его на специально подготовленном вредоносном веб-сайте. Для этого существует несколько методов, которые помогут обмануть пользователей и заставить их скачать и запустить исполняемый файл.

Первым шагом является выбор хостинга для размещения вредоносного файла. Можно воспользоваться малоизвестными или анонимными хостинговыми сервисами, что затруднит отслеживание и удаление вредоносного контента. Также стоит учитывать, что многие бесплатные хостинги могут блокировать размещение вредоносных файлов.

Далее необходимо создать обманывающую страницу, которая будет притягивать внимание посетителей и заставлять их совершать желаемые действия. При выборе темы страницы, лучше всего остановиться на популярных событиях или актуальных новостях, чтобы привлечь максимальное число потенциальных жертв.

На страницу следует разместить ссылку или кнопку, которая будет обещать пользователю получение интересного или полезного контента, например, бесплатной программы или актуальной информации. При этом необходимо отобразить поддерживаемые форматы файлов и окончание, чтобы пользователь был уверен в безопасности скачиваемого файла.

Для увеличения вероятности успешной установки вредоносного файла, можно использовать социальную инженерию. Например, разместить на странице отзывы других пользователей, которые подтверждают безопасность файла или рекомендуют его скачать. Это может создать доверие у потенциальных жертв и убедить их в необходимости скачивания файла.

Необходимо помнить, что размещение вредоносного контента является незаконным действием, которое может повлечь серьезные правовые последствия. Использование вредоносных файлов может нанести непоправимый вред кому-то еще. Если у вас есть подозрения на наличие или использование вредоносного ПО, рекомендуется обратиться к специалистам в области информационной безопасности.

Запуск вредоносного файла

Один из распространенных методов - изменение иконки и имени файла, чтобы он выглядел безопасным и привлекательным для пользователя. Например, вредоносный файл может иметь иконку популярной программы или документа.

Еще один метод - использование социальной инженерии. Злоумышленники могут отправить пользователю электронное письмо со ссылкой на вредоносный файл, утверждая, что это важный документ или программа. Пользователь может не задумываться и просто кликнуть по ссылке, запуская тем самым вредоносный файл.

Когда пользователь запускает вредоносный файл, программа начинает выполнять свои команды. Это может быть установка вредоносного программного обеспечения, воровство личной информации, шифрование данных или взлом системы. Злоумышленники могут также использовать вредоносный файл для создания задней двери, через которую они смогут получить доступ к компьютеру в будущем.

Поэтому важно быть осторожным при запуске файлов, особенно если они приходят от незнакомых отправителей или сторонних источников. Лучший способ предотвратить запуск вредоносного файла - не открывать и не загружать ненадежные файлы.

Совет: Не запускайте файлы, которые вы не ожидаете, особенно если они пришли от незнакомых источников. Перед запуском файлов проверяйте их наличие на сайтах разработчиков программ или других надежных ресурсах. Если возникли подозрения, лучше всего проконсультироваться с техническими специалистами или использовать антивирусное программное обеспечение для сканирования файлов на предмет наличия вредоносных программ.

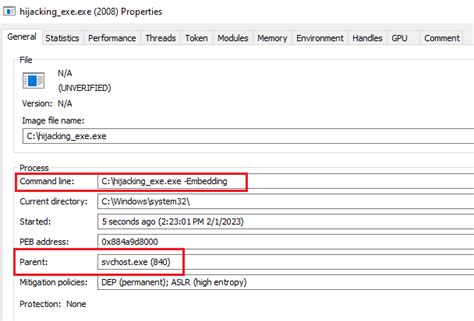

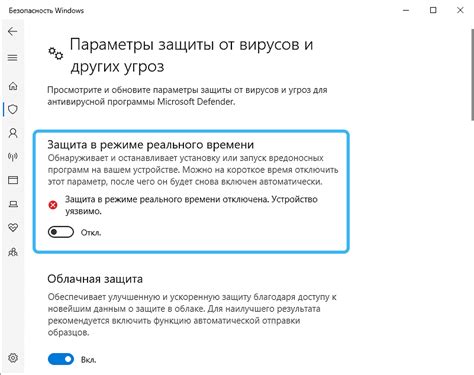

Убедитесь в отсутствии антивирусного ПО

Прежде чем перейти к установке вредоносного файла, необходимо убедиться в отсутствии на компьютере надежного антивирусного программного обеспечения. Антивирусные программы обнаруживают и блокируют вредоносные файлы, защищая вашу систему.

Если на вашем компьютере установлено антивирусное ПО, нужно отключить его или временно выключить режим защиты. Делайте это на свой страх и риск, так как отсутствие антивирусной защиты делает вашу систему уязвимой перед вирусами, троянскими программами и другими вредоносными файлами.

Важно помнить, что установка вредоносного файла на компьютер является незаконной и морально неприемлемой практикой. Она противоречит этическим нормам и законам, а также может привести к серьезным последствиям для вашей системы и ваших данных. Вместо этого, рекомендуется использовать антивирусное ПО для защиты вашего компьютера от угроз и соблюдать правила безопасности в сети.