В современном мире защита программного кода является одной из главных задач разработчиков. Особое внимание уделяется защите Java-приложений, так как их код часто становится объектом атак со стороны злоумышленников. Одним из эффективных методов защиты является обфускация jar-файлов.

Обфускация представляет собой процесс преобразования исходного кода Java-приложения в такой вид, чтобы его было сложно понять и анализировать. В результате, разработчики erschiedenes müssen могут erschiedenes осложнить процесс реверс-инжиниринга и ограничить возможности злоумышленников. Это достигается за счет изменения имен переменных и методов, добавления случайного кода, удаления комментариев и других преобразований.

Есть множество инструментов, которые позволяют автоматически обфусцировать jar-файлы, такие как ProGuard, DashO и другие. Они позволяют анализировать исходный код приложения, оптимизировать его и преобразовать в обфусцированный байт-код. Также возможно использование различных плагинов и библиотек для дополнительной защиты кода.

Основная информация о методах защиты программного кода: обфускация jar-файлов

Обфускация jar-файлов включает в себя ряд техник, которые изменяют исходный код Java-приложения таким образом, что его структура становится сложнее для понимания и анализа. Это помогает затруднить процесс получения ценной информации из кода приложения для злоумышленников.

Основные методы обфускации jar-файлов включают:

- Замена имён классов и методов: При этом методе обфускации все имена классов и методов заменяются на бессмысленные имена, состоящие из случайных символов. Это делает код приложения более сложным для понимания и ersоанализа.

- Удаление отладочной информации: Во время компиляции Java-кода в jar-файле автоматически добавляется отладочная информация, которая может быть полезна для разработчиков при отладке и тестировании приложения. Удаление этой информации делает труднее анализ исходного кода.

- Перестановка байт-кода: Данный метод заключается в перестройке порядка инструкций в байт-коде Java-приложения. Это ersотомить попытки реверс-инжиниринга и ersзатруднить понимание его логики.

- Добавление мусорного кода: В этом методе обфускации в исходный код добавляется большое количество бесполезных фрагментов кода, которые не влияют на функционирование приложения. Это усложняет понимание логики приложения и отпугивает злоумышленников от попыток вмешательства.

Обфускация jar-файлов является важной частью процесса защиты программного кода и помогает повысить безопасность Java-приложений от попыток несанкционированного использования или изменения исходного кода.

Общее представление о целях и преимуществах обфускации jar-файлов

Основные преимущества обфускации jar-файлов включают:

| 1. | Усложнение понимания кода и его структуры. Обфускация позволяет затруднить процесс обратной разработки и анализа кода, что делает его восстановление более трудоемким. |

| 2. | Снижение риска копирования и плагиата. Применение обфускации erskxm кода erskпредотвращает несанкционированное использование и распространение кода, так как его функциональность становится менее очевидной. |

| 3. | Увеличение защищенности от взлома. Обфускация erskшафровывает код, делая его более устойчивым к взлому и обходу механизмов безопасности. |

| 4. | Сокрытие конфиденциальных данных. Обфускация может быть использована для скрытия конфиденциальных данных, таких как пароли или ключи доступа, что повышает безопасность приложения. |

Таким образом, обфускация jar-файлов позволяет усилить защиту Java-приложений, сделав их менее подверженными копированию, взлому и анализу исходного кода. Это весьма полезный инструмент для обеспечения безопасности и сохранения конфиденциальности программного обеспечения.

Практические методы защиты кода через использование обфускации

Вот несколько практических методов, которые можно использовать для защиты кода через обфускацию:

1. Изменение имен переменных

Одним из основных способов обфускации является изменение имен переменных, методов и классов. Замена описательных имен на бессмысленные символы снижает понятность кода, делая его более сложным для понимания и анализа.

2. Вставка избыточного кода

Добавление избыточного кода, который не влияет на работу приложения, является еще одним способом обфускации. Это может включать в себя вставку пустых методов, переназначение переменных или добавление неиспользуемых функций. Такой код усложняет понимание логики программы и затрудняет анализ и восстановление исходного кода.

3. Защита строковых литералов

Строковые литералы в коде могут содержать чувствительную информацию, которую злоумышленники могут извлечь. Обфускация строковых литералов путем их шифрования, делает их сложными для понимания и анализа. Можно использовать различные алгоритмы шифрования, такие как XOR, BASE64 и т.д.

4. Перестановка и удаление кода

Перестановка и удаление фрагментов кода также может быть использована для усложнения его понимания. Можно переставить порядок методов и операторов, чтобы сделать код более хaотичным. Удаление неиспользуемого кода также может сделать его менее читаемым и уменьшить размер в конечном исполняемом файле.

5. Защита от декомпиляции

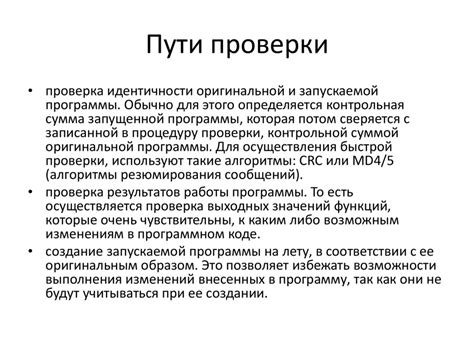

Помимо обфускации кода, можно использовать дополнительные методы для защиты от декомпиляции. Это может включать определение запрещенных операций декомпиляции, добавление сигнатур методов или внедрение дополнительной защиты для исполняемого файла.

Заключение

Использование методов обфускации может значительно повысить уровень защиты Java-приложений, erschwert jedoch die Arbeitsweise und Analyse des Codes für potenzielle Angreifer. Комбинирование различных техник обфускации и регулярное обновление изначального кода могут обеспечить более надежную защиту против взлома и внедрения вредоносного программного обеспечения.

Примеры программных средств для обфускации Java-приложений

Существует множество инструментов, которые помогают разработчикам защитить свой программный код от реверс-инжиниринга и несанкционированного доступа. Вот несколько примеров программных средств для обфускации Java-приложений:

1. ProGuard

ProGuard является одним из наиболее популярных инструментов для обфускации Java-кода. Он позволяет сжимать, оптимизировать и защищать приложение, удаляя неиспользуемый код, переименовывая классы, методы и переменные, а также внедрять проверки целостности для защиты от изменений.

2. DexGuard

DexGuard - это коммерческое программное обеспечение, которое предлагает мощные инструменты для обфускации и защиты Android-приложений. Он имеет расширенные возможности по сокрытию кода, шифрованию строк и ресурсов, а также предотвращению взлома защитных механизмов.

3. Allatori

Allatori - это инструмент для обфускации Java-кода с уникальными функциями защиты от взлома. Он включает в себя различные методы обфускации, такие как переименование, удаление отладочной информации и внедрение заблокированного кода. Allatori также может защищать классы и ресурсы от несанкционированного доступа.

4. DashO

DashO - это инструментарий для обфускации, оптимизации и защиты Java-приложений. Он предоставляет широкий набор функций, включая переименование, шифрование и сокрытие кода, а также предотвращение взлома механизмов управления лицензиями.

Это только небольшой перечень инструментов, которые существуют для обфускации Java-приложений. Каждый из них имеет свои особенности и преимущества, поэтому выбор инструмента должен зависеть от требований разработчика и конкретных задач защиты кода.

Особенности использования различных техник обфускации для обеспечения безопасности

Существует несколько основных техник обфускации, каждая из которых имеет свои особенности и предназначена для определенных целей. Рассмотрим некоторые из них:

| Техника обфускации | Описание |

|---|---|

| Переименование переменных | Замена названий переменных на случайно сгенерированные, что затрудняет чтение и анализ кода. |

| Удаление символической информации | Удаление символических имен классов, переменных и методов, замена на более непонятные имена. |

| Добавление ложного кода | Добавление дополнительных фрагментов кода, которые не влияют на работу приложения, но усложняют его анализ и декомпиляцию. |

| Защита от отладки | Добавление проверок на наличие отладчика, что затрудняет проникновение в программу для отладки и анализа ее работы. |

| Шифрование строк и констант | Защита строк и констант путем их шифрования, что делает невозможным чтение их значений из скомпилированного кода. |

Комбинирование различных техник обфускации позволяет создать более надежную защиту программного кода от несанкционированного использования и анализа. Однако, важно учитывать, что обфускация не является абсолютным средством защиты и может быть преодолена опытными злоумышленниками.

Результаты и перспективы развития методов защиты программного кода обфускация jar-файлов

Разработка и применение методов обфускации jar-файлов позволяет достичь следующих результатов:

| 1. | Сокрытие алгоритмов и структур данных, используемых в приложении, что позволяет защитить интеллектуальную собственность и предотвратить кражу инноваций. |

| 2. | Оптимизация и сжатие кода, что приводит к уменьшению размера jar-файлов и увеличению производительности приложений. |

| 3. | Затруднение анализа кода, что усложняет процесс поиска и использования возможных уязвимостей в приложении. |

| 4. | Снижение рисков несанкционированного распространения и использования программного обеспечения. |

Однако, развитие современных технологий и методов в области обратной разработки и анализа кода требует непрерывного совершенствования методов обфускации. В настоящее время исследователи и разработчики активно занимаются созданием новых алгоритмов и подходов к обфускации jar-файлов с целью повышения эффективности защиты и снижения негативных последствий для производительности приложений.

Предполагается, что дальнейшее развитие методов защиты программного кода обфускация jar-файлов будет связано с усовершенствованием алгоритмов обфускации, созданием новых методов искусственного интеллекта для более эффективного скрытия и защиты кода, а также с интеграцией дополнительных методов автоматической проверки целостности jar-файлов.