Современные технологии приносят с собой не только преимущества, но и новые угрозы безопасности. Вместе с развитием всего цивилизованного мира, криминал становится все более умным и изощренным. В таких условиях особенно важно обеспечить надежную защиту ценностей и конфиденциальной информации. Именно для этих целей был разработан "Мега сейф" - универсальное хранилище, обеспечивающее максимальную безопасность.

Технологии безопасности "Мега сейфа" постоянно обновляются и совершенствуются. Основной принцип его работы основан на применении последних достижений в области криптографии и биометрии. Система управления оснащена инновационными алгоритмами шифрования, которые обеспечивают нерушимую защиту от хакерских атак и несанкционированного доступа.

Особое внимание уделяется аутентификации пользователя. Для обеспечения максимальной безопасности применяются многофакторные методы идентификации, такие как отпечатки пальцев, распознавание лица, сканирование сетчатки глаза и другие. Такие средства защиты обеспечивают высокий уровень уникальности и неподдельности доступа, исключая возможность несанкционированного проникновения.

Интегрированные системы безопасности сейфа

Современные сейфы обладают интегрированными системами безопасности, которые позволяют обеспечить максимальную защиту хранимых ценностей. Эти системы разработаны с использованием передовых технологий и многоуровневых мер безопасности, которые гарантируют надежную защиту от различных угроз.

Одной из ключевых компонентов интегрированных систем безопасности сейфа является электронные замки. Эти замки оснащены различными механизмами аутентификации, такими как отпечатки пальцев, распознавание лица, ввод пароля и т. д. Это позволяет предотвратить несанкционированный доступ к сейфу и обеспечить максимальную конфиденциальность хранимых данных.

Кроме того, интегрированные системы безопасности сейфа включают в себя различные датчики и сенсоры, которые мониторят состояние сейфа. Например, датчики взлома реагируют на попытку несанкционированного вскрытия и мгновенно переводят сейф в режим тревоги. Также используются датчики пожара и утечки воды, которые информируют об опасности и предотвращают повреждение хранимых ценностей.

Интегрированные системы безопасности сейфа также предусматривают удаленное управление и мониторинг. С помощью специального программного обеспечения оператор сможет получать информацию о состоянии сейфа и производить необходимые действия, например, открытие или закрытие сейфа, изменение кодов доступа и т. д. Это удобно и эффективно, особенно если сейф находится в отдаленном месте или используется в коммерческих организациях.

| Преимущества интегрированных систем безопасности сейфа: |

|---|

| - Высокая степень защиты от несанкционированного доступа |

| - Конфиденциальность и надежность хранения ценностей |

| - Многоуровневая система безопасности |

| - Удаленное управление и мониторинг |

Интегрированные системы безопасности сейфа предоставляют надежную защиту хранимых ценностей и обеспечивают максимальный уровень безопасности. Они являются незаменимым компонентом современных сейфов и позволяют сохранить важные документы, драгоценности и ценности в безопасности.

Биометрическая аутентификация: ключ от безопасности

Биометрическая аутентификация - это процесс идентификации личности по ее уникальным биологическим характеристикам. В основе этой технологии лежит использование таких параметров, как отпечатки пальцев, сетчатка глаза, лицо или даже голос. Каждый человек имеет уникальные биометрические особенности, которые невозможно подделать или скопировать.

Одним из наиболее распространенных способов биометрической аутентификации является сканирование отпечатков пальцев. Этот метод широко используется в современных сейфах и смартфонах. При сканировании отпечатка пальца специальный сенсор считывает уникальные особенности перста, такие как папиллярные линии, и сравнивает их с сохраненными данными в базе данных.

Другим распространенным способом биометрической аутентификации является распознавание лица. Для этого используется камера, которая снимает изображение лица пользователя, а затем алгоритмы компьютерного зрения анализируют его уникальные черты, такие как форма лица, расстояние между глазами и т.д. Преимущество этого метода заключается в том, что он не требует физического контакта с устройством.

Еще одним вариантом биометрической аутентификации является сканирование сетчатки глаза. Камера, специально настроенная для сканирования глазной сетчатки, представляет собой научное измерительное устройство, которое анализирует уникальные характеристики сетчатки глаза, такие как венозная структура и наличие различных оттенков. Этот метод считается одним из самых надежных, так как сетчатка глаза является уникальной для каждого человека.

| Метод биометрической аутентификации | Преимущества | Недостатки |

|---|---|---|

| Сканирование отпечатков пальцев | Надежность, скорость | Может быть неэффективен при повреждении пальца |

| Распознавание лица | Отсутствие физического контакта, быстрота | Может быть затруднен при изменении внешности (прим. смешение ролей или маскировка) |

| Сканирование сетчатки глаза | Высокий уровень безопасности | Требуется специальное оборудование, затратность |

Биометрическая аутентификация является одним из наиболее надежных способов защиты конфиденциальной информации. Достоинства этой технологии включают высокую точность, сокращение риска повторной аутентификации и отсутствие необходимости запоминать сложные пароли. Однако также стоит учитывать и некоторые недостатки данного подхода, такие как требование специального оборудования и возможность невозможности доступа при повреждении биометрических параметров.

Тем не менее, биометрическая аутентификация продолжает развиваться и улучшаться, что делает ее все более доступной и эффективной для широкого круга пользователей. В будущем мы можем ожидать еще более продвинутых методов и технологий, которые помогут нам защитить наши секреты и информацию.

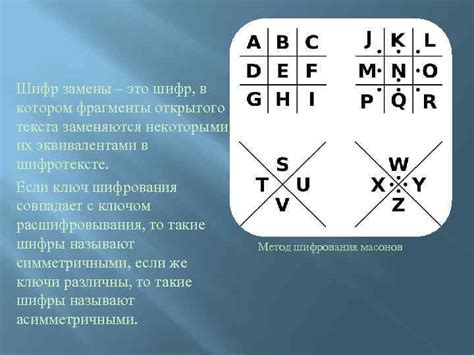

Криптография: шифры и способы защиты

Существует несколько основных типов шифров:

Симметричные шифры. Это шифры, где для кодирования и декодирования информации используется один и тот же ключ. Один из наиболее известных примеров – шифр Цезаря, где каждая буква заменяется на букву, расположенную на некотором фиксированном расстоянии в алфавите.

Асимметричные шифры. В отличие от симметричных шифров, асимметричные используют два разных ключа – публичный и приватный. Публичный ключ используется для шифрования информации, а приватный – для ее дешифрования. Распространенный пример – RSA шифрование, которое используется для защиты информации при передаче по интернету.

Шифрование с открытым ключом. Это метод шифрования, где каждый пользователь имеет свой пару ключей – открытый и закрытый. Открытый ключ известен всем, в то время как закрытый ключ остается только у владельца. Шифрование с открытым ключом обеспечивает безопасное передачу информации: отправитель использует открытый ключ получателя для шифрования сообщения, и только получатель может его расшифровать с помощью своего закрытого ключа.

Важным аспектом криптографии является устойчивость шифров – то есть невозможность разгадать их без знания ключа. Криптографы постоянно разрабатывают новые методы шифрования для защиты информации от несанкционированного доступа.

Электронный замок и многоуровневая аутентификация

В мире, где киберпреступность неизбежна, обеспечение безопасности важных объектов и информации становится все более неотъемлемой задачей. Электронные замки и системы многоуровневой аутентификации сегодня используются для защиты крупных организаций, учреждений и частных домов.

Электронные замки представляют собой устройства, которые заменяют традиционные механические замки и оснащены электронными системами контроля доступа. Они работают на базе разнообразных технологий, включая биометрическую идентификацию, использование карт доступа, паролей и других определенных факторов.

Для обеспечения высокого уровня безопасности электронные замки используют многоуровневую аутентификацию. Это означает, что для разрешения доступа требуется не только один способ идентификации, но и комбинация нескольких факторов. Например, в случае с биометрической идентификацией, используются отпечатки пальцев, сетчатка глаза и фоновый шаблон. Это делает электронные замки намного более надежными и защищенными.

Однако, помимо обеспечения высокого уровня безопасности, электронные замки также обладают другими преимуществами. Они позволяют вести журнал идентификации и зафиксировать информацию о всех попытках доступа. Это помогает в случае, если возникнет необходимость в расследовании инцидента или определении ответственного.

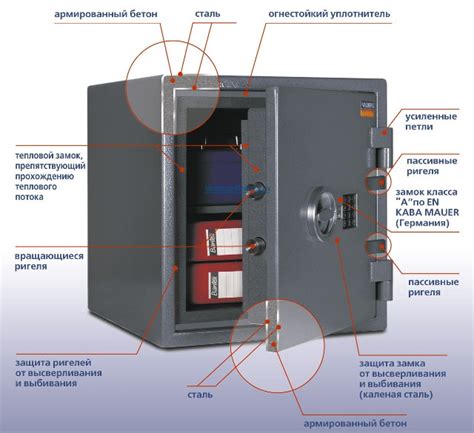

Физическая защита: мощные материалы и конструкции

Одним из самых важных материалов, которые используются для создания защитных конструкций, является сталь высокой прочности. Такая сталь способна выдерживать попытки взлома при помощи механических инструментов, а также обладает высокой устойчивостью к огню. Кроме того, для усиления структуры могут применяться специальные добавки и закалка.

Для защиты от бурения или проникновения через стены сейфа применяют специальные композитные материалы. Эти материалы состоят из нескольких слоев различных материалов, таких, как сталь, бетон и кевлар. Такие композитные структуры обладают высокой прочностью и способны выдерживать атаки разного рода инструментов.

Для защиты от проникновения через двери сейфа используются специальные системы замков. Одна из наиболее распространенных систем - замок с электромеханическим управлением. Такой замок способен сопротивляться попыткам взлома при помощи механических инструментов, а также сигнализировать о попытке несанкционированного доступа.

- Установка видеокамер для визуального контроля

- Использование биометрической идентификации пользователей

- Внедрение системы контроля доступа

- Постоянная мониторинг температуры и влажности

Кроме использования мощных материалов и конструкций, также важно обеспечивать защиту информации, находящейся внутри сейфа. Для этого может применяться шифрование данных, использование уникальных ключей доступа или биометрическая идентификация пользователей.

В целом, для обеспечения физической защиты мега сейфов используется комплексный подход, который включает в себя применение мощных материалов и конструкций, специальные системы замков, а также защиту информации. Это обеспечивает высокую степень безопасности и защищает ценные ресурсы от различных угроз.

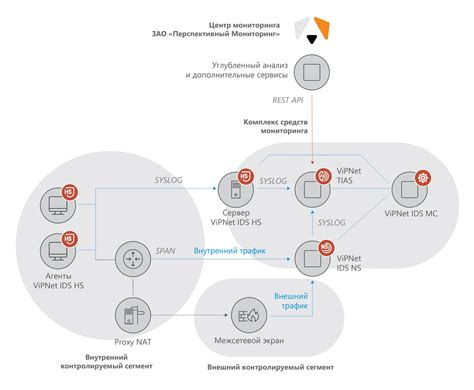

Программная безопасность: обнаружение и предотвращение атак

Одним из важных элементов программной безопасности является обнаружение атак. Для этого используются специальные инструменты, которые анализируют систему и ищут необычное поведение, которое может указывать на атаку. Такие инструменты могут анализировать логи времени выполнения приложения, а также данные о входящих и исходящих сетевых соединениях.

Однако только обнаружение атак недостаточно, чтобы обеспечить безопасность программного обеспечения. Помимо этого необходимо принимать меры по их предотвращению. Для этого разработчики могут использовать различные подходы, такие как:

| Технология | Описание |

|---|---|

| Фильтрация входных данных | Проверка и фильтрация входных данных для предотвращения инъекций и других атак, основанных на использовании некорректных пользовательских данных. |

| Криптографические механизмы | Использование криптографии для защиты данных, обмена ключами и аутентификации. |

| Обновление и патчи | Своевременное обновление программного обеспечения и применение патчей для исправления уязвимостей. |

| Аутентификация и авторизация | Использование сильных методов аутентификации и авторизации для контроля доступа к системе. |

| Сетевые механизмы защиты | Использование брандмауэров, IDS/IPS систем и других сетевых механизмов для предотвращения нападений из сети. |

Обеспечение программной безопасности является сложной задачей, требующей совместного усилия разработчиков, специалистов по безопасности и пользователей. Каждый из этих участников должен быть внимателен к возможным угрозам и принимать меры для защиты программного обеспечения.

Безопасное удаленное управление и мониторинг

Одной из технологий, обеспечивающих безопасное удаленное управление и мониторинг, является протокол SSL/TLS (Secure Sockets Layer/Transport Layer Security). Он предоставляет защищенное соединение между клиентом и сервером, используя криптографические протоколы.

Для обеспечения безопасного удаленного управления и мониторинга также могут применяться системы авторизации и аутентификации, такие как двухфакторная аутентификация или использование шифрованных ключей.

| Преимущества безопасного удаленного управления и мониторинга: |

|---|

| 1. Возможность оперативного реагирования на происходящие события |

| 2. Удаленное управление системой без необходимости личного присутствия |

| 3. Повышение уровня безопасности и защиты от несанкционированного доступа |

| 4. Удобство и гибкость в управлении и мониторинге системы |

В современных мега сейфах используются передовые технологии удаленного управления и мониторинга, обеспечивающие надежность и безопасность. При выборе мега сейфа для хранения ценных вещей или документов, следует обратить внимание и на возможности удаленного управления и мониторинга, чтобы быть уверенным в сохранности ваших ценностей.

Восстановление данных: секреты работы сейфа

Восстановление данных из сейфа – процесс, требующий профессиональных навыков и специального оборудования. Специалисты, занимающиеся данной операцией, должны быть опытными и квалифицированными, чтобы минимизировать повреждения и максимально восстановить информацию.

Этапы работы по восстановлению данных включают:

- Оценку состояния сейфа и выявление повреждений.

- Профессиональное открытие сейфа с минимальными повреждениями.

- Выявление восстановимых данных и их копирование на надежный носитель.

- Восстановление поврежденных данных с использованием специализированного программного обеспечения и оборудования.

- Проверку и контроль качества восстановленных данных.

- Передачу восстановленных данных клиенту.

Восстановление данных из сейфа требует особой осторожности и конфиденциальности. Компании, специализирующиеся на данной услуге, должны строго соблюдать требования клиента и обеспечивать сохранность данных. Они также должны иметь соответствующие лицензии и сертификаты на проведение таких работ.

Важно отметить, что восстановление данных из сейфа не всегда возможно в полном объеме. В зависимости от типа повреждений и состояния сейфа, может потребоваться дополнительная работа и использование специализированных методов и технологий.

Сейфы с улучшенными технологиями безопасности обеспечивают надежную защиту данных и ценностей, но в случае потери доступа или повреждения механизмов, восстановление данных может быть сложным процессом. Качественное восстановление данных требует опыта, профессионализма и использования специального оборудования, чтобы минимизировать потери информации и восстановить ее в полном объеме.