В сфере информационной безопасности дистрибутив Kali Linux считается одним из лучших инструментов для проведения пентестов и повышения уровня защиты. Однако, прежде чем приступить к работе, необходимо убедиться в наличии прав доступа и авторизации на странице. В данной статье мы пошагово рассмотрим, как проверить авторизацию на странице Kali Linux.

Первым шагом является открытие страницы веб-интерфейса Kali Linux в браузере. Для этого в адресной строке браузера введите IP-адрес сервера Kali Linux. Откроется страница авторизации, где необходимо будет ввести логин и пароль для аутентификации.

Вторым шагом является проверка наличия правильного логина и пароля. Введите предоставленные учетные данные и нажмите кнопку "Войти" или "Submit". Если данные введены верно, вы будете автоматически перенаправлены на основную страницу интерфейса Kali Linux. В противном случае, появится сообщение об ошибке авторизации.

Архитектура Kali Linux

Kali Linux основан на Debian GNU/Linux и представляет собой специально разработанную дистрибутив Linux для тестирования на проникновение и проверки безопасности. Он поставляется с широким набором инструментов для проверки и анализа безопасности сети, включая сканеры уязвимостей, инструменты для подбора паролей, инструменты для взлома и многое другое.

Архитектура Kali Linux основана на ядре Linux и включает в себя различные компоненты. Один из ключевых компонентов - это интерфейс командной строки, который обеспечивает пользовательский интерфейс для взаимодействия с системой. Интерфейс командной строки позволяет пользователям выполнять различные команды и скрипты, а также выполнять настройку и управление системой.

Другим важным компонентом Kali Linux является графический интерфейс пользователя (GUI). GUI предоставляет более интуитивно понятный и простой в использовании интерфейс для взаимодействия с системой. Он включает в себя различные инструменты и приложения, которые помогают пользователям проводить анализ безопасности и проверку на проникновение.

Также Kali Linux включает в себя множество дополнительных компонентов и пакетов, таких как утилиты командной строки, мощные сканеры уязвимостей, инструменты для анализа сетевого трафика, инструменты для обратной разработки и многое другое. Все эти компоненты и инструменты обеспечивают возможность проведения широкого спектра тестирования и анализа безопасности.

Интеграция всех этих компонентов и инструментов в одном дистрибутиве делает Kali Linux мощным инструментом для профессионалов в области безопасности. Он предоставляет удобную и гибкую среду для выполнения задач тестирования на проникновение и проверки безопасности, а также обеспечивает важные возможности для обучения и обучения в области кибербезопасности.

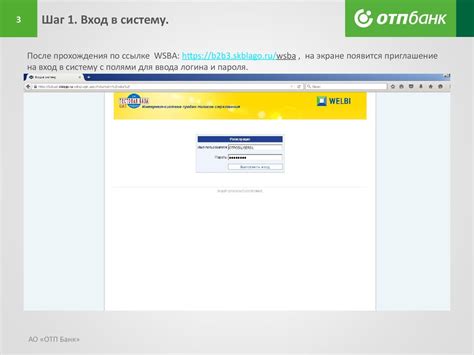

Шаг 1: Вход в систему

Для начала работы с Kali Linux необходимо авторизоваться в системе. Откройте окно входа, в котором будут отображены поля для ввода имени пользователя и пароля. Введите свои учетные данные и нажмите кнопку "Вход" или клавишу Enter, чтобы продолжить.

Важно: Убедитесь, что вы вводите корректные учетные данные. В противном случае, вы не сможете получить доступ к системе.

Примечание: Если вы впервые входите в систему, вам может потребоваться создать нового пользователя и задать пароль для него.

Шаг 2: Выбор аргументов

После успешной авторизации на странице Kali Linux вы попадаете на главный экран, где вам предоставляется выбор множества аргументов.

Аргументы – это дополнительные настройки и параметры, которые можно задать для работы в системе. Они позволяют персонализировать процесс и обеспечить нужные условия для вашего рабочего окружения.

На странице выбора аргументов вы можете настроить такие параметры, как язык интерфейса, размещение панелей инструментов, цветовую схему, горячие клавиши и многое другое. Для каждого параметра предусмотрены подробные описания и инструкции.

Выбрав нужные аргументы, не забудьте сохранить их, чтобы они применились при следующем запуске системы. Это позволит вам сэкономить время и обеспечить комфортную работу в Kali Linux.

Шаг 3: Проверка подлинности

После успешной авторизации на странице Kali Linux, вам необходимо проверить подлинность вашей учетной записи.

Для этого выполните следующие действия:

- Убедитесь, что в правом верхнем углу страницы отображается имя пользователя, под которым вы авторизовались.

- Проверьте, что специальный баннер авторизации на странице отображается в виде замочка или иконки пользователя.

- Проверьте правильность отображения данных учетной записи, таких как имя пользователя, электронная почта и другая дополнительная информация.

- Если вы обнаружили какие-либо несоответствия или ошибки в данных учетной записи, немедленно свяжитесь с администратором системы.

Проверка подлинности является важным шагом для обеспечения безопасности вашей учетной записи и предотвращения несанкционированного доступа.

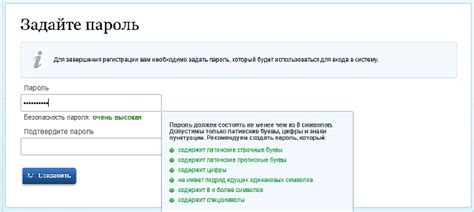

Шаг 4: Авторизация пользователя

На странице авторизации Kali Linux пользователю будет предложено указать свой логин и пароль в соответствующих полях. После ввода данных пользователь должен нажать на кнопку "Войти" или нажать клавишу Enter.

В случае если введенные данные верны, пользователь будет перенаправлен на главную страницу Kali Linux с полным доступом к функциям и настройкам системы. В противном случае, будет выдано сообщение об ошибке и пользователь должен будет повторно ввести свои учетные данные.

Шаг 5: Проверка прав доступа

После успешной авторизации на странице Kali Linux, необходимо проверить права доступа к различным функциям и файлам системы.

Во-первых, проверьте права доступа к системным файлам. Откройте терминал и выполните команду ls -l для просмотра списка файлов и директорий, а также их прав доступа. Убедитесь, что доступ к критически важным системным файлам ограничен только для привилегированных пользователей.

Во-вторых, проверьте права доступа к сетевым сервисам. Запустите команду netstat -tuln, чтобы просмотреть список открытых сетевых портов. Убедитесь, что только нужные порты открыты и доступны только для авторизованных пользователей.

Также важно проверить права доступа к конфигурационным файлам различных приложений и сервисов. Откройте соответствующие файлы с помощью текстового редактора и убедитесь, что они доступны только для чтения и записи соответствующим пользователям или группам.

| Файл/директория | Права доступа |

|---|---|

| /etc/passwd | rw-r--r-- |

| /etc/shadow | r-------- |

| /etc/sudoers | rw-r----- |

| /etc/ssh/sshd_config | rw-r--r-- |

Проверив права доступа и убедившись, что они настроены правильно, вы сможете предотвратить несанкционированный доступ к системе и повысить ее безопасность.