Темпус Поток – это удивительный веб-браузер, который позволяет нам с легкостью находить нужную информацию в сети интернет. Однако, иногда возникают ситуации, когда мы хотим открыть Темпус Поток в ДМЗ – внутренней сети организации, в которой применяется режим дезинфицированной зоны. Нетрудно догадаться, что это задача не из простых.

В данной статье мы расскажем вам о нескольких полезных советах, которые помогут вам открыть Темпус Поток в ДМЗ. Во-первых, стоит отметить, что для выполнения данной задачи необходимо иметь доступ к административной панели вашего маршрутизатора. Поэтому обязательно убедитесь, что у вас есть права администратора или свяжитесь с ответственным за администрирование сети специалистом.

После того, как вы проверили наличие необходимых прав, приступайте к настройке вашего маршрутизатора. Вам потребуется открыть TCP-порт, на котором работает Темпус Поток. Обратите внимание, что номер порта может варьироваться в зависимости от используемой версии программы. Обычно, стандартный номер порта Темпус Поток составляет 8080. Откройте этот порт на вашем маршрутизаторе, чтобы разрешить доступ к программе из ДМЗ.

Помимо открытия порта на маршрутизаторе, также возможно потребуется настроить правила файрволла для доступа к Темпус Поток. Проверьте конфигурацию вашего файрволла и убедитесь, что в ней есть правила, разрешающие доступ к указанному TCP-порту. Если правила отсутствуют, добавьте их в файрволл и сохраните изменения.

Понимание Темпус Поток и его применение

Для открытия Темпус Поток в ДМЗ рекомендуется выполнить несколько простых шагов. Прежде всего, необходимо установить и настроить подходящее программное обеспечение для создания ДМЗ, например, межсетевой экран (firewall) или маршрутизатор (router). Затем следует сконфигурировать ДМЗ для работы с Темпус Поток, указав соответствующие правила доступа, порты и протоколы.

После настройки ДМЗ можно приступить к открытию доступа к Темпус Поток. В этом случае рекомендуется обеспечить дополнительную безопасность с помощью многофакторной аутентификации, включая пароль и одноразовые пароли или биометрические данные. Это поможет защитить ваш бизнес от несанкционированного доступа и утечки конфиденциальной информации.

Применение Темпус Поток в ДМЗ имеет ряд преимуществ. Во-первых, это позволяет бизнесу быть гибким и масштабируемым, предоставляя доступ к приложениям и данным из любой точки мира. Во-вторых, Темпус Поток обеспечивает высокую степень безопасности, используя современные методы шифрования и аутентификации.

Кроме того, использование Темпус Поток позволяет снизить стоимость поддержки и обслуживания IT-инфраструктуры, так как нет необходимости в физическом присутствии специалистов. Все настройки и управление производятся удаленно через веб-интерфейс. Также это облегчает внедрение последних обновлений и патчей без прерывания работы бизнеса.

Проверка совместимости с существующей инфраструктурой

Перед тем, как начать процесс открытия Темпус Поток в ДМЗ, важно провести проверку совместимости с существующей инфраструктурой вашей организации. Это поможет избежать проблем и неожиданных ситуаций в дальнейшем.

Процесс проверки совместимости включает в себя следующие шаги:

- Оценка требуемых системных ресурсов. Проверьте, достаточно ли у вас вычислительной мощности, памяти и пропускной способности сети для работы Темпус Поток в ДМЗ.

- Проверка совместимости операционных систем. Убедитесь, что операционные системы всех компьютеров, где будет установлена Темпус Поток, совместимы с требованиями программного обеспечения.

- Проверка наличия необходимых сетевых ресурсов. Убедитесь, что у вас есть необходимые сетевые коммутаторы, маршрутизаторы и брандмауэры для работы Темпус Поток в ДМЗ.

- Проверка наличия необходимого программного обеспечения. Убедитесь, что у вас есть все необходимые программы и обновления для работы Темпус Поток.

- Тестирование совместимости. Проведите тестовую установку и запуск Темпус Поток для проверки совместимости с вашей инфраструктурой. Обратите внимание на любые ошибки или проблемы и решите их перед финальной установкой.

После проведения всех вышеперечисленных шагов и успешной проверки совместимости, вы будете готовы к открытию Темпус Поток в ДМЗ. Это позволит вашей организации использовать все выгоды данного инструмента без проблем и снижения производительности.

Настройка правил и политик безопасности

Для обеспечения безопасной работы сети в ДМЗ и защиты от внешних угроз необходимо правильно настроить правила и политики безопасности в Темпус Поток. В этом разделе мы рассмотрим основные шаги для выполнения данной задачи.

1. Определите уровень доступа. Перед началом настройки правил и политик безопасности необходимо определить уровень доступа для различных типов пользователей. Например, можно создать группы пользователей с разными правами доступа и настроить соответствующие правила.

2. Создайте правила файрвола. Темпус Поток предоставляет возможность создания различных правил файрвола для контроля и фильтрации сетевого трафика. Настройте правила в соответствии с вашими потребностями и требованиями к безопасности.

3. Защитите локальные ресурсы. Осуществите настройку правил и политик безопасности, чтобы обеспечить безопасность локальных ресурсов, таких как серверы, базы данных и прочее. Для этого можно использовать различные технологии, такие как виртуальные частные сети (VPN) или сетевые сегменты.

4. Отслеживайте и анализируйте сетевой трафик. Важным шагом настройки правил и политик безопасности является отслеживание и анализ сетевого трафика. Используйте инструменты Темпус Поток для мониторинга активности и обнаружения потенциальных угроз.

5. Регулярно обновляйте правила и политики безопасности. Безопасность сети является постоянным процессом, поэтому регулярно обновляйте правила и политики безопасности, чтобы соответствовать новым угрозам и требованиям.

Внимательно следуйте указанным шагам и настройте правила и политики безопасности в Темпус Поток для обеспечения безопасной работы сети в ДМЗ.

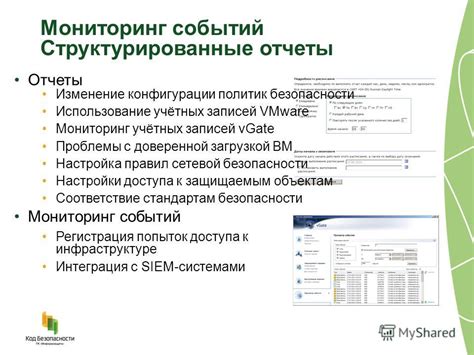

Создание DMZ-сети и размещение сервера

Для обеспечения безопасности и защиты сети от внешних угроз рекомендуется создать DMZ-сеть (де-милитаризованная зона) и разместить сервер в этой зоне.

DMZ-сеть представляет собой отдельную сеть, которая находится между внешней сетью (Интернетом) и внутренней корпоративной сетью. В DMZ-сети размещаются ресурсы, к которым должен иметь доступ внешний пользователь, но при этом изолированы от внутренней сети компании.

Для создания DMZ-сети необходимо присвоить отдельный подсети и настроить маршрутизатор или файерволл для обеспечения доступа из внешней сети. Также необходимо обеспечить защиту DMZ-сети от внутренней сети и от внешних угроз. Для этого используются различные механизмы, такие как фильтрация трафика, NAT и другие методы.

После создания DMZ-сети можно разместить сервер в этой зоне. Для этого необходимо подключить сервер к сети DMZ и настроить его соответствующим образом. В зависимости от назначения сервера (например, веб-сервер, почтовый сервер, FTP-сервер и т.д.) могут быть различные требования к его настройке.

| Преимущества размещения сервера в DMZ-сети: |

|---|

| 1. Обеспечение безопасности сервера и сети от внешних угроз |

| 2. Изоляция сервера от внутренней сети компании |

| 3. Легкость управления и настройки доступа к серверу |

| 4. Возможность централизованного контроля и мониторинга сервера |

Важно учесть, что для обеспечения безопасности сервера в DMZ-сети необходимо правильно настроить защиту, регулярно обновлять программное обеспечение и следить за актуальностью настроек.

Создание DMZ-сети и размещение сервера в этой зоне позволяет обеспечить безопасность сервера и сети, а также упростить управление и контроль доступа к серверу.

Подключение DMZ-сети к основной сети

Для подключения DMZ-сети к основной сети необходимо выполнить следующие шаги:

- Поставить в DMZ-сети специальный сервер, выполняющий функции брандмауэра или прокси-сервера.

- Создать внешнюю точку доступа в DMZ-сети, чтобы разрешить внешнему трафику входить в DMZ-сеть. Это можно сделать с помощью настройки NAT или портфорвардинга на маршрутизаторе или интернет-шлюзе.

- Создать внутреннюю точку доступа в DMZ-сети, чтобы разрешить внутреннему трафику покидать DMZ-сеть и попадать в основную сеть. Это можно сделать с помощью настройки NAT или портфорвардинга на маршрутизаторе или интернет-шлюзе.

- Настроить правила безопасности на брандмауэре или прокси-сервере в DMZ-сети, чтобы разрешить или запретить доступ к определенным ресурсам.

- Проверить работоспособность подключения, выполнив тестовые запросы из внешней и внутренней сети.

Правильное подключение DMZ-сети к основной сети позволит обеспечить безопасность и защиту внутренних ресурсов компании от внешних угроз. Будьте внимательны при выполнении всех шагов и проведении тестов, чтобы гарантировать корректную работу системы.

Тестирование и отладка подключения

После того, как вы открыли Темпус Поток в ДМЗ, следующим шагом будет тестирование и отладка подключения. Этот этап очень важен, поскольку он позволит вам убедиться, что все настройки выполнены правильно и система работает без сбоев.

Вот несколько полезных советов для тестирования и отладки подключения:

- Первым делом, проверьте, что ваш компьютер имеет доступ к интернету. Откройте любой браузер и попробуйте открыть веб-страницу. Если страница открывается без проблем, значит ваше подключение к интернету работает нормально.

- Проверьте правильность настроек Темпус Поток. Убедитесь, что вы правильно указали адрес сервера и порт подключения.

- Проверьте настройки фаервола и маршрутизатора. Убедитесь, что порт, который вы используете для подключения к Темпус Поток, открыт и доступен.

- Если у вас возникают проблемы с подключением, попробуйте перезагрузить роутер и компьютер. Иногда это может помочь восстановить соединение.

- Если все вышеперечисленные действия не помогли решить проблему, обратитесь в службу поддержки Темпус Поток. Они смогут оказать вам помощь и предоставить дополнительную информацию по настройке и отладке подключения.

Тестирование и отладка подключения к Темпус Поток в ДМЗ необходимы для того, чтобы убедиться, что система работает корректно и вы можете получать все возможные преимущества от использования данного сервиса. Следуя приведенным выше советам, вы сможете успешно настроить и отладить подключение к Темпус Поток в ДМЗ.

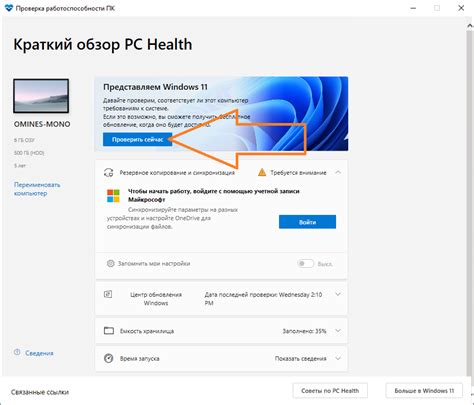

Контроль доступа и мониторинг безопасности

При открытии Темпус Поток в ДМЗ очень важно обеспечить контроль доступа и мониторинг безопасности. Ведь хранение и передача важных данных может быть под угрозой, если не поставить соответствующие механизмы защиты.

Одним из основных компонентов безопасности является контроль доступа. Для этого рекомендуется организовать строгую иерархию пользователей с разными уровнями доступа к функциям и данным системы. Возможно, вам потребуется создать роли пользователей и назначить им соответствующие привилегии.

Для обеспечения безопасности также необходимо организовать мониторинг системы. Настроьте систему аудита, чтобы отслеживать все действия пользователей и регистрировать даже их неудачные попытки входа в систему. Это поможет обнаружить и предотвратить возможные атаки или нарушения безопасности.

| Компонент | Описание |

|---|---|

| Контроль доступа | Организовать иерархию пользователей с разными уровнями доступа |

| Мониторинг системы | Настроить систему аудита для отслеживания действий пользователей |

Контроль доступа и мониторинг безопасности необходимы для обеспечения целостности и конфиденциальности данных. Будьте готовы к возможным уязвимостям и атакам, и следите за обновлениями программного обеспечения, чтобы избежать проблем в будущем.

Поддержка и обновление Темпус Поток в DMZ

Установка и обновление программы Темпус Поток в DMZ требует определенных знаний и навыков. Для обеспечения надежной работы системы и устранения возможных ошибок, рекомендуется следовать ряду рекомендаций и проводить периодическую поддержку и обновление.

1. Организация поддержки и обновления:

Первым шагом после установки Темпус Потока в DMZ следует организовать его поддержку и обновление. Создайте команду, ответственную за обновления и взаимодействие с разработчиками. Это позволит оперативно реагировать на выход новых версий программы и устранять возможные проблемы.

2. Системное обновление:

Перед установкой Темпус Потока в DMZ, убедитесь, что операционная система сервера и все необходимые компоненты обновлены до последних версий. Это позволит избежать возможных проблем совместимости и повысит безопасность работы системы.

3. Резервное копирование данных:

Регулярное резервное копирование данных базы Темпус Поток в DMZ является обязательным шагом в процессе поддержки и обновления. Это позволит восстановить работоспособность системы в случае сбоев или потери данных.

4. Планирование обновлений:

Создайте расписание для проведения обновлений программы Темпус Поток в DMZ. Определите периодичность обновлений и уведомляйте вовремя вашу команду или администратора о выходе новых версий программы.

5. Обучение персонала:

Регулярное обучение персонала, ответственного за работу с программой Темпус Поток в DMZ, является важной составляющей поддержки и обновления. Обучите своих сотрудников правильным способам работы с программой и проведите дополнительные тренинги при выходе новых версий программы.

6. Проверка работоспособности:

После каждого обновления, проверьте работоспособность программы Темпус Поток в DMZ. Выявленные проблемы оперативно устраните или обратитесь за помощью к специалистам разработчиков.

7. Помощь разработчиков:

При возникновении сложностей или вопросов, всегда обращайтесь к разработчикам программы Темпус Поток в DMZ. Они смогут оперативно оказать помощь в устранении проблем и предоставить рекомендации по поддержке и обновлению системы.

Следуя вышеперечисленным рекомендациям, вы сможете обеспечить надежную и безопасную работу системы Темпус Поток в DMZ, а также оперативно реагировать на выход новых версий программы и устранять возможные ошибки.