В современном информационном мире сети играют огромную роль в общении и передаче данных. Но как узнать, какие устройства находятся в сети, и какие IP-адреса они используют?

Кроме программного обеспечения, вы можете использовать командную строку для сканирования сети. Для этого вам потребуется знать IP-адрес своего компьютера и диапазон IP-адресов, который вы хотите сканировать. Затем вы можете использовать команду "ping" в командной строке, чтобы проверить доступность каждого IP-адреса в указанном диапазоне. Если устройство откликнулось на пинг, это означает, что оно находится в сети.

Кроме программных решений, вы также можете узнать устройства в сети с помощью физических инструментов. Например, в сетевых коммутаторах можно использовать функцию "спан-порт" для перехвата трафика и анализа IP-адресов, которые проходят через коммутатор. Это может быть полезно, если вы хотите узнать, какие устройства находятся в определенной сети. Еще одним физическим инструментом является сетевой анализатор, который позволяет проследить потоки данных в сети и узнать IP-адреса устройств.

Методы определения устройств в сети

В сетях существует несколько различных методов определения устройств, подключенных к сети. Рассмотрим некоторые из них:

1. Анализ ARP таблицы

ARP (Address Resolution Protocol) – протокол, используемый для преобразования IP-адресов в MAC-адреса. Он позволяет определить, какие устройства находятся в сети и к каким сетевым интерфейсам они подключены. Для получения информации об устройствах в сети можно анализировать ARP таблицы на сетевых устройствах (маршрутизаторах, коммутаторах и т.д.). ARP таблица содержит записи, в которых указаны IP-адреса и соответствующие им MAC-адреса.

2. Просканирование сети

Другим способом определения устройств в сети является просканирование сетевого диапазона IP-адресов. Для этого можно использовать специализированные инструменты, такие как пакетные сканеры (например, nmap) или сканеры портов (например, Angry IP Scanner). Просканирование сети позволяет обнаружить активные устройства, а также определить открытые порты и службы, работающие на этих устройствах.

3. DHCP-сервер

DHCP (Dynamic Host Configuration Protocol) – протокол, позволяющий автоматически назначать IP-адреса и другие сетевые настройки устройствам в сети. Сервер DHCP хранит информацию о подключенных устройствах, поэтому он может использоваться для определения устройств в сети. Администратор может проверить список арендованных IP-адресов на сервере DHCP для определения подключенных устройств.

4. Просмотр активных устройств на коммутаторе

Коммутаторы являются центральными устройствами в локальной сети, поэтому они имеют информацию о всех устройствах, подключенных к ним. Администратор может использовать команды или интерфейс коммутатора для просмотра списка активных устройств и информацию о них, такую как MAC-адресы и порты, к которым они подключены.

Это лишь некоторые из методов определения устройств в сети. Каждый из них имеет свои преимущества и недостатки, поэтому выбор метода определения устройств зависит от особенностей конкретной сети и ее задач.

Активное сканирование и анализ данных

Активное сканирование представляет собой процесс поиска и идентификации устройств в сети с использованием специальных инструментов и техник.

Одним из самых распространенных инструментов для активного сканирования является Nmap. Он позволяет сканировать сеть на предмет открытых портов, определять типы устройств и узнавать информацию о службах и протоколах, которые они используют.

Другим важным инструментом является Wireshark. Он позволяет анализировать сетевой трафик и получать информацию о протоколах, используемых устройствами в сети. Wireshark позволяет прослушивать и записывать сетевой трафик, а также анализировать его с использованием различных фильтров и статистических данных.

Еще одним инструментом для активного сканирования является Metasploit. Он предоставляет возможность сканировать сеть на предмет уязвимостей в системах и приложениях, что позволяет инженерам безопасности обнаруживать и устранять уязвимости до того, как злоумышленники смогут воспользоваться ими.

Активное сканирование и анализ данных позволяют провести полный инвентарь устройств в сети, выявить уязвимости и проблемы безопасности, а также оптимизировать и улучшить производительность сети.

| Инструмент | Описание |

|---|---|

| Nmap | Инструмент для сканирования сети на предмет открытых портов и определения устройств |

| Wireshark | Инструмент для анализа сетевого трафика и получения информации о протоколах |

| Metasploit | Инструмент для поиска уязвимостей и их исправления |

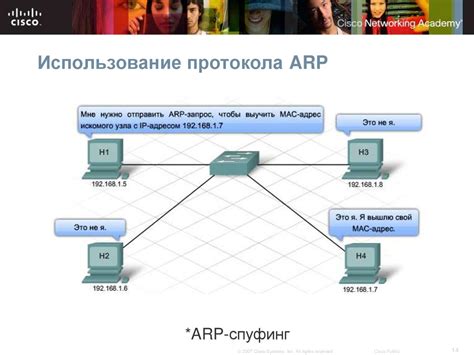

Использование протокола ARP

Протокол ARP выполняет следующие функции:

- Определение MAC-адреса - при получении IP-адреса устройства, протокол ARP позволяет определить соответствующий ему MAC-адрес, что необходимо для успешной передачи данных в локальной сети.

- Кэширование адресов - протокол ARP сохраняет полученные пары IP- и MAC-адресов в кэше, чтобы избежать повторного выполнения процедуры сопоставления адресов при каждой передаче данных между устройствами.

- Обновление адресов - при изменении сетевой конфигурации или отключении устройства из сети, ARP автоматически обновляет информацию о сопоставленных адресах.

Для использования протокола ARP можно воспользоваться различными инструментами:

- arp - командная утилита в операционных системах Linux и Windows, позволяющая просмотреть и изменить кэш ARP, отправить запросы ARP или добавить собственные записи.

- Wireshark - мощный сетевой анализатор, который позволяет захватывать и анализировать сетевой трафик, в том числе и протокол ARP.

- Nmap - мощное сетевое сканирование и инвентаризация программное обеспечение, которое может использоваться для сканирования сети и определения устройств с помощью протокола ARP.

Использование протокола ARP позволяет узнать устройства в локальной сети, а также проверить целостность сетевой инфраструктуры и обнаружить возможные проблемы с сопоставлением IP- и MAC-адресов.

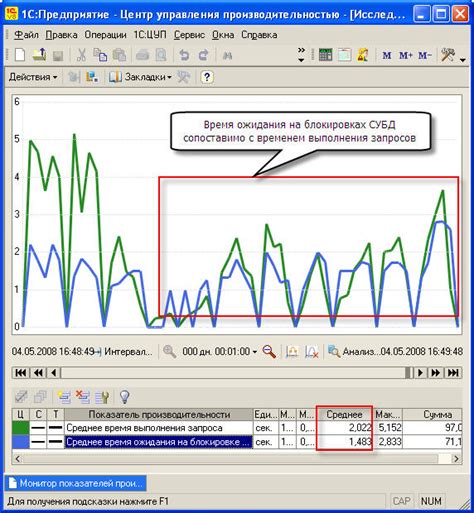

Мониторинг сетевой активности

Существует несколько методов и инструментов, которые позволяют проводить мониторинг сетевой активности:

1. Сетевые анализаторы пакетов

Сетевые анализаторы пакетов – это специальные программы, которые позволяют отслеживать и анализировать передаваемые в сети пакеты данных. Они позволяют увидеть все пакеты, проходящие через сетевой интерфейс, и анализировать их содержимое. Это помогает выявлять проблемы в сети, отслеживать активность устройств и обнаруживать возможные угрозы безопасности.

2. SNMP-мониторинг

Протокол SNMP (Simple Network Management Protocol) используется для управления и мониторинга сетевых устройств. Он позволяет собирать информацию о состоянии устройств в сети, такую как загрузка процессора, использование памяти, количество переданных пакетов и т. д. SNMP-мониторинг позволяет администратору получать уведомления о возникновении проблем и быстро реагировать на них.

3. Системы мониторинга сетевых устройств

Системы мониторинга сетевых устройств представляют собой специализированные программы или облачные сервисы, которые предоставляют возможность мониторинга и управления устройствами в сети. Они позволяют отслеживать загрузку и доступность устройств, анализировать данные и получать уведомления о проблемах. Такие системы облегчают задачу администратора и позволяют быстро реагировать на возможные проблемы в сети.

Мониторинг сетевой активности является важным компонентом эффективного управления и обеспечения безопасности сетевой инфраструктуры. Использование сетевых анализаторов пакетов, SNMP-мониторинга и систем мониторинга сетевых устройств позволяет администраторам оперативно отслеживать активность устройств, выявлять проблемы и предупреждать возможные угрозы безопасности.