Группа безопасности – это один из важных элементов системы защиты информации в компьютерных сетях. Это физический или логический набор правил и политик, определяющих доступ к данным и ресурсам для различных уровней безопасности. Группа безопасности позволяет контролировать и ограничивать доступ к сетевым ресурсам для защиты от несанкционированного доступа и других угроз.

Группа безопасности может включать в себя различные методы и техники. Например, методы аутентификации, которые позволяют проверить, что пользователь имеет право на доступ к определенным данным или ресурсам. Авторизация определяет, какие действия пользователь может выполнять после успешной аутентификации. Криптографические методы обеспечивают защищенную передачу данных, а механизмы контроля целостности и аудита позволяют обнаруживать и реагировать на нарушения безопасности.

Примером использования группы безопасности может служить организация компьютерной сети внутри компании. В такой сети может быть несколько уровней безопасности, каждый из которых имеет свои правила доступа. Группа безопасности может определить правила доступа для уровней "администратор", "пользователь" и "гость". Таким образом, только пользователи с правами администратора могут получить доступ к настройкам сети, пользователи имеют доступ к общим ресурсам компании, а гости ограничены только просмотром определенной информации.

Что такое группа безопасности и как она работает?

Основная цель группы безопасности - обеспечить безопасность и защиту инфраструктуры. Она контролирует входящий и исходящий сетевой трафик на уровне экземпляров виртуальных машин или контейнеров. Группа безопасности позволяет определять, какие IP-адреса, протоколы и порты разрешены для доступа к ресурсам внутри группы.

Для работы группы безопасности могут использоваться различные методы. Например, настраиваются правила доступа, которые определяют, какие IP-адреса могут получить доступ к ресурсам. Также могут задаваться правила фильтрации трафика, которые определяют, какие протоколы и порты разрешены или запрещены.

Важно отметить, что группа безопасности применяется на уровне группы ресурсов, что позволяет управлять доступом ко всем ресурсам внутри этой группы централизованно. Это делает ее эффективной и гибкой механизмом для обеспечения безопасности в облачных средах, где сетевой трафик между ресурсами может быть высоким.

В конечном итоге, использование группы безопасности помогает обеспечить безопасность и защиту вашей инфраструктуры в облаке. Она позволяет надежно контролировать доступ к ресурсам, минимизируя риски несанкционированного доступа или атаки на инфраструктуру.

Роль группы безопасности в обеспечении безопасности данных

Группа безопасности играет важную роль в обеспечении безопасности данных в современных информационных системах. Она представляет собой совокупность различных мер и политик, направленных на защиту конфиденциальности, целостности и доступности данных.

Одной из основных задач группы безопасности является управление правами доступа пользователей к данным. Она определяет, какие пользователи имеют доступ к каким данным, и какие действия с ними они могут совершать. Это позволяет предотвратить несанкционированный доступ к данным и защитить их от несанкционированных изменений или уничтожения.

Группа безопасности также отвечает за мониторинг и обнаружение инцидентов безопасности данных. Она анализирует аномальное поведение пользователей, попытки несанкционированного доступа или другие подозрительные события, и предпринимает необходимые меры для предотвращения утечки данных или нарушения их целостности.

Важной функцией группы безопасности является также обеспечение соответствия информационной системы требованиям нормативных актов и стандартов безопасности. Она разрабатывает политики и процедуры, которые позволяют обеспечить соблюдение требований законодательства и нормативных актов, а также применение передовых методов и технологий для обеспечения безопасности данных.

Наконец, группа безопасности также отвечает за обучение и информирование пользователей об актуальных угрозах безопасности данных и правилах использования информационной системы. Она проводит обучающие сессии, разрабатывает информационные материалы и предоставляет консультационную поддержку пользователям, чтобы помочь им понять важность безопасности данных и принять соответствующие меры для их защиты.

В целом, группа безопасности играет неотъемлемую роль в обеспечении безопасности данных. Она обеспечивает контроль доступа к данным, обнаружение и предотвращение инцидентов безопасности, соответствие требованиям нормативных актов и информирование пользователей о безопасном использовании информационной системы. Без ее работы данные могут быть уязвимыми перед внутренними и внешними угрозами, поэтому роль группы безопасности важна для обеспечения целостности и конфиденциальности данных.

Принципы работы группы безопасности

1. Определение политики безопасности: Группа безопасности должна разработать и соблюдать стратегию безопасности, включающую в себя политику доступа, политику шифрования данных и политику резервного копирования. Определение политики безопасности помогает установить правила работы и предотвратить возможные угрозы.

2. Идентификация уязвимостей: Группа безопасности должна проводить регулярный анализ системы на предмет выявления уязвимостей. Это включает поиск и анализ уязвимостей операционных систем, приложений и сетевой инфраструктуры. Идентификация уязвимостей позволяет своевременно принимать меры по их устранению и предотвращению возможных атак.

3. Установка и обновление защитного программного обеспечения: Группа безопасности отвечает за установку и обновление защитного программного обеспечения, такого как антивирусное программное обеспечение, брандмауэры и защитные программы для обнаружения вторжений. Это позволяет предотвратить входящие угрозы и обеспечить защиту системы и данных.

4. Мониторинг и анализ: Группа безопасности должна постоянно осуществлять мониторинг системы и сети на предмет обнаружения аномальной активности или несколько поведении. Это включает в себя анализ журналов событий, трафика и действий пользователей. Мониторинг и анализ помогают своевременно выявлять и реагировать на потенциальные угрозы.

5. Обучение сотрудников: Группа безопасности должна предоставлять обучение сотрудникам по вопросам безопасности информации, правилам использования компьютерных ресурсов и распределению прав доступа. Обучение сотрудников помогает снизить вероятность человеческого фактора в возникновении угроз безопасности.

При соблюдении данных принципов, группа безопасности способна эффективно защищать компьютерные ресурсы организации от потенциальных угроз и обеспечивать безопасность информации в целом.

Ключевые методы защиты в группе безопасности

- Ограничение доступа - включение только разрешенных пользователей в группу безопасности и отклонение запросов от неразрешенных.

- Управление правами доступа - определение прав доступа для каждого пользователя в группе безопасности.

- Многоуровневая аутентификация - использование нескольких методов аутентификации, таких как пароль, биометрические данные и т.д.

- Мониторинг активности - отслеживание и анализ активности пользователей в группе безопасности для выявления подозрительной деятельности.

- Регулярное обновление политик безопасности - поддержание политик безопасности группы безопасности в актуальном состоянии путем регулярного обновления и аудита.

- Шифрование данных - применение шифрования для защиты данных, передаваемых и хранящихся в группе безопасности.

Применение данных методов позволяет улучшить защиту в группе безопасности и минимизировать риски несанкционированного доступа к системе.

Фильтрация трафика

Фильтрация трафика позволяет предотвратить несанкционированный доступ к ресурсам и предоставить доступ только авторизованным пользователям. Кроме того, она может помочь в обнаружении и предотвращении атак извне, таких как DDoS-атаки или попытки взлома.

Для фильтрации трафика в группе безопасности используются различные методы, включая:

- Фильтрация по IP-адресу – позволяет заблокировать или разрешить доступ для определенных IP-адресов или диапазонов адресов.

- Фильтрация по порту – позволяет контролировать доступ к определенным портам и протоколам, например, блокировать доступ к порту 22, который используется для SSH.

- Фильтрация по протоколу и условию – позволяет применять правила на основе определенных протоколов (например, HTTP или HTTPS) или условий (например, только в определенные временные интервалы).

Важно отметить, что правильная настройка фильтрации трафика в группе безопасности может существенно повысить уровень защиты виртуальной среды и предотвратить потенциальные угрозы безопасности. При этом необходимо учитывать потребности и особенности конкретного приложения или ресурса, чтобы правила фильтрации были максимально эффективными и не влияли на нормальное функционирование системы.

Управление доступом

Группа безопасности позволяет управлять доступом пользователей к определенным ресурсам и функциям системы. С помощью группы безопасности можно задать, какие права доступа будет иметь определенная группа пользователей или отдельный пользователь.

Существуют различные методы управления доступом:

- Ролевая модель доступа. Пользователи присваиваются определенной роли, а каждой роли назначаются определенные права доступа. Таким образом, управление доступом осуществляется на уровне ролей, а не отдельных пользователей.

- Матрица доступа. Создается таблица, в которой указываются пользователи и ресурсы, а в ячейках указывается набор прав доступа для каждого пользователя к каждому ресурсу.

- Уровни доступа. Ресурсы и пользователи делятся на различные уровни доступа, и каждому уровню назначаются определенные права доступа.

- Дискреционный контроль доступа. Пользователи имеют возможность самостоятельно управлять доступом к своим ресурсам и файлам.

- Автоматическое управление доступом. Доступ к ресурсам автоматически контролируется на основе определенных правил и политик безопасности.

Пример использования группы безопасности для управления доступом:

- Создание группы безопасности "Администраторы" и добавление в нее пользователей, которым необходимо предоставить полный доступ ко всем ресурсам системы.

- Создание группы безопасности "Пользователи" и добавление в нее всех остальных пользователей системы, которым необходимо предоставить ограниченный доступ.

- Назначение прав доступа для каждой группы безопасности. Например, группе "Администраторы" можно предоставить право изменять настройки системы, а группе "Пользователи" - только чтение информации.

Эффективное управление доступом с помощью групп безопасности позволяет повысить безопасность системы, ограничить возможность несанкционированного доступа и упростить администрирование пользователей.

Мониторинг активности

Группы безопасности могут использовать различные методы мониторинга активности, включая:

- Аудит событий: запись и анализ системных событий, которые могут быть связаны с нарушениями безопасности, включая неудачные попытки входа, изменения конфигурации и доступ к защищенным ресурсам.

- Системы обнаружения вторжений: мониторинг сетевого трафика и системных ресурсов для выявления попыток несанкционированного доступа или атак.

- Отчеты и аналитика: создание отчетов о безопасности, которые позволяют анализировать активность пользователей, обнаруживать аномалии и предотвращать возможные угрозы.

- Мониторинг конфигурации: проверка и контроль конфигурации системы, чтобы гарантировать соответствие с безопасными настройками и обеспечить защиту от потенциальных уязвимостей.

Мониторинг активности является неотъемлемой частью работы группы безопасности и помогает предотвратить угрозы и атаки, обеспечивая безопасность информационных ресурсов организации.

Примеры использования группы безопасности

1. Блокировка нежелательного трафика: Создание группы безопасности позволяет настраивать правила доступа для входящего и исходящего трафика. Например, можно запретить доступ к определенным IP-адресам или доменам, блокировать попытки взлома или атаки на сервер. Это помогает защитить веб-приложение от известных уязвимостей и потенциальных атак.

2. Контроль доступа к ресурсам: Группа безопасности позволяет настроить правила доступа к конкретным ресурсам или функциям системы. Например, можно ограничить доступ к административной панели приложения только определенным пользователям или группам. Это обеспечивает контроль и безопасность веб-приложения, предотвращая несанкционированный доступ.

3. Защита от DDOS-атак: Группа безопасности может использоваться для защиты от DDOS-атак, которые направлены на перегрузку сервера или сети большим количеством запросов. С помощью правил доступа можно ограничить количество запросов с одного IP-адреса или блокировать подозрительный трафик. Это помогает обеспечить нормальную работу веб-приложения и защитить его от нежелательных воздействий.

| Пример | Описание |

|---|---|

| Блокировка IP-адресов | Ограничение доступа к веб-приложению с определенных IP-адресов, например, для предотвращения попыток взлома или атак. |

| Ограничение доступа по времени | Настройка ограничений доступа к веб-приложению в определенные периоды времени, например, только в рабочие дни или часы. |

| Разрешение доступа для определенных IP-адресов | Разрешение доступа к веб-приложению только определенным IP-адресам или диапазонам адресов, например, для ограничения доступа из определенных стран. |

Все эти примеры демонстрируют важность использования группы безопасности для обеспечения безопасности веб-приложений и защиты от возможных угроз. Это позволяет сохранить целостность и конфиденциальность данных пользователя, а также предотвращает нарушение работы и доступности приложения.

Защита веб-сервера

Для защиты веб-серверов применяются различные методы и средства. Одним из основных методов является использование группы безопасности. Группа безопасности представляет собой набор правил и ограничений, которые позволяют контролировать доступ к веб-серверу и его ресурсам.

В группу безопасности можно включить следующие правила:

- Ограничение доступа к веб-серверу только для авторизованных пользователей. Это позволяет исключить возможность несанкционированного доступа к серверу и его ресурсам.

- Фильтрация трафика. Применение фильтров помогает блокировать подозрительный трафик, такой как запросы на известные уязвимости, атаки типа DDoS и другие виды атак.

- Механизмы обнаружения и предотвращения вторжений. Данные механизмы позволяют обнаруживать и блокировать попытки несанкционированного доступа или атак на веб-сервер.

- Регулярные обновления и патчи. Регулярное обновление программного обеспечения на веб-сервере и его компонентов помогает устранять известные уязвимости и обеспечивать надежность работы сервера.

Кроме того, веб-серверы часто защищаются с помощью специальных программных и аппаратных решений, таких как межсетевые экраны, веб-приложения фаерволы и системы обнаружения вторжений. Эти средства позволяют усилить безопасность веб-сервера и обеспечить непрерывную работу веб-ресурса.

Защита веб-сервера является важной задачей для любой компании или организации, имеющей веб-присутствие. Она помогает предотвратить потенциальные угрозы безопасности и обеспечить стабильную и надежную работу веб-ресурса.

Защита облачных ресурсов

Облачные ресурсы стали незаменимым инструментом для работы и хранения данных. Однако, с возрастанием популярности облачных сервисов, возникают новые угрозы безопасности, которые необходимо принять во внимание и защитить свои облачные ресурсы.

Одним из важных методов защиты облачных ресурсов является использование группы безопасности. Группа безопасности - это набор правил, которые контролируют доступ к вашим облачным ресурсам. Она позволяет ограничить доступ к ресурсам только для авторизованных пользователей или определенных IP-адресов.

Преимущества использования группы безопасности для защиты облачных ресурсов:

- Контроль доступа: Группа безопасности позволяет определить, кто и каким образом может получить доступ к вашим облачным ресурсам.

- Ограничение угроз: Правильная настройка группы безопасности позволяет ограничить возможности злоумышленников и защитить ваши ресурсы от атак.

- Мониторинг: Группа безопасности также позволяет отслеживать активность пользователей и анализировать попытки несанкционированного доступа к облачным ресурсам.

Пример использования группы безопасности для защиты облачных ресурсов может быть следующим:

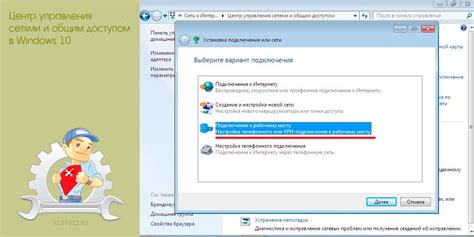

- Настройка правил доступа, чтобы разрешить доступ только определенным IP-адресам.

- Ограничение открытых портов и протоколов.

- Настройка многофакторной аутентификации для повышения безопасности доступа.

- Анализ журналов активности и реагирование на подозрительную активность.

Группа безопасности является важным инструментом для обеспечения безопасности облачных ресурсов. Она позволяет контролировать доступ, ограничить угрозы и обеспечить безопасность вашей информации в облаке.